Het gebruik van malware dat detectiemethoden probeert te omzeilen (‘evasive malware’) is het laatste kwartaal van 2023 fors gestegen. Daarnaast hebben hackers het steeds vaker voorzien op Exchange-mailservers. Het aantal ransomwarebesmettingen blijft wel verder afnemen, waarschijnlijk door diverse internationale inspanningen om ransomwarebendes uit te schakelen. Dat concludeert WatchGuard Technologies in zijn meest recente Internet Security Report (ISR).

Het rapport beschrijft de belangrijkste malwaretrends en netwerk- en endpointsecuritydreigingen die in het vierde kwartaal van 2024 zijn geanalyseerd door onderzoekers van het WatchGuard Threat Lab. Een overzicht van de meest opvallende bevindingen uit het ISR-rapport:

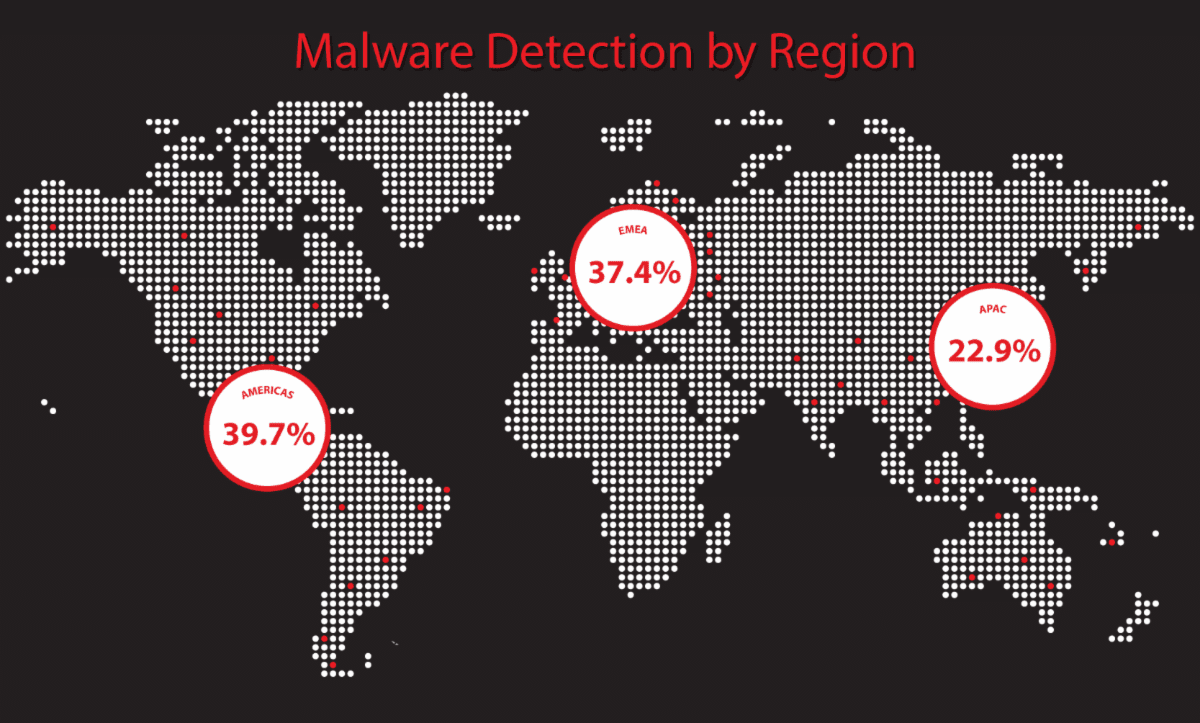

- Alle soorten malware nemen toe – Het gemiddelde aantal malware-detecties per Firebox steeg met 80% ten opzichte van het vorige kwartaal. Alle soort malware werden daarbij vaker gedetecteerd: zowel evasive malware, als reguliere en versleutelde malware. Dat leidde tot een stijging van de totale hoeveelheid malwarebesmettingen. Ongeveer 55% van de malware kwam binnen via versleutelde verbindingen. Dat is een stijging van 7% ten opzichte van Q3. Het aandeel zero-daymalware groeide naar 60% van het totaal, een stijging van 22% ten opzichte van het vorige kwartaal.

- Twee top‑5 malwarevarianten leiden naar DarkGate-netwerk – Twee van de top‑5 meest verspreide malwarevarianten leiden door naar het DarkGate-netwerk, een gevaarlijke malwarevariant waarmee aanvallers onder andere de controle over systemen kunnen overnemen. Onder de top‑5 meest verspreide malware-detecties bevonden zich JS.Agent.USF en Trojan.GenericKD.67408266. Beide varianten leiden gebruikers om naar kwaadaardige links en beide malware loaders proberen DarkGate-malware te installeren op het systeem van het slachtoffer.

- ‘Living-off-the-land’-technieken leven op - Het vierde kwartaal liet een heropleving zien in scriptgebaseerde bedreigingen, met een stijging van 77% ten opzichte van het derde kwartaal. PowerShell was de belangrijkste aanvalsvector die hackers misbruikten op endpoints. Browsergebaseerde exploits namen ook aanzienlijk toe, met een stijging van 56%.

- Exchange-servers liggen vaak onder vuur – Deze aanvallen zijn specifiek geassocieerd met een van de exploits ProxyLogon, ProxyShell en ProxyNotShell. Deze aanvallen benadrukken de noodzaak om de afhankelijkheid van on-premises e‑mailservers te verminderen.

- Cyberaanvallen steeds vaker als dienst aangeboden – Malware-as-a-service (Maas) blijft groeien in populariteit. Glupteba en GUloader zijn daarbij twee van de meest voorkomende malwarevarianten die in het vierde kwartaal van 2023 werden gedetecteerd. Glupteba is een bijzonder geavanceerde malware. Deze kan verschillende kwaadaardige acties uitvoeren, waaronder het downloaden van andere malware, het stelen van gevoelige informatie en het minen van cryptocurrency.

- Internationale inspanningen tegen ransomwaregroeperingen boeken resultaat – Opnieuw constateerden de onderzoekers een daling van de ransomware-detecties in vergelijking met het vorige kwartaal. Het totale volume verminderde met 20% ten opzichte van het kwartaal daarvoor. Analisten van WatchGuard merkten ook een daling op in publieke ransomware-inbreuken en schrijven deze trend toe aan de voortdurende inspanningen tegen ransomwarebendes.

Gelaagde verdedigingsstrategie

“De nieuwste bevindingen van het Threat Lab tonen aan dat dreigingsactoren steeds geavanceerdere technieken inzetten, waaronder aanvallen op oudere software en systemen. Dit benadrukt de noodzaak voor een gelaagde verdedigingsstrategie”, aldus Corey Nachreiner, Chief Security Officer bij WatchGuard. “Het tijdig bijwerken van systemen en software, en het implementeren van moderne, door managed service providers beheerde beveiligingsplatforms, is essentieel om deze bedreigingen het hoofd te bieden.”

De kwartaalrapporten van WatchGuard zijn gebaseerd op geanonimiseerde Firebox Feed-gegevens van actieve WatchGuard Fireboxes waarvan de eigenaren ervoor hebben gekozen gegevens te delen ter directe ondersteuning van de onderzoeksinspanningen van het Threat Lab.

Bekijk hier het volledige Q4 2023 Internet Security Report voor een meer diepgaande weergave van het onderzoek van WatchGuard.