Het totale aantal ransomwarebesmettingen was in het eerste kwartaal van dit jaar al verdubbeld ten opzichte van heel 2021. Dat concludeert WatchGuard Technologies in de nieuwste editie van het Internet Security Report. De securityspecialist signaleert daarnaast een groei in Powerscript-aanvallen en kwaadaardige cryptomining.

Het Internet Security Report informeert organisaties over het actuele dreigingslandschap en draagt best practices voor IT-beveiliging aan. Dit zijn de belangrijkste conclusies uit het rapport voor Q1 2022:

Ransomware explodeert

Uit het Threat Lab’s Q4 2021 Internet Security Report bleek dat ransomware-aanvallen jaar-op-jaar een dalende trend vertoonden. In Q1 2022 kwam daar met een enorme explosie van ransomware-detecties verandering in. Opvallend is de verdubbeling van het aantal ransomware-aanvallen in Q1 ten opzichte van heel 2021.

Q4 2021 zag de ondergang van de beruchte Revil-cybergang. Daardoor ontstond ruimte voor een andere groep: LAPSUS$. De afpersingsgroep LAPSUS$, samen met vele nieuwe ransomware-varianten zoals BlackCat, dragen bij aan de groeiende ransomwaredreiging.

De beruchte Apache Log4j2-kwetsbaarheid, ook bekend als Log4Shell, werd begin december 2021 openbaar gemaakt en debuteerde dit kwartaal in de top-10 van netwerkaanvallen. Vergeleken met de IPS-detecties in Q4 2021 is de Log4Shell-handtekening in het eerste kwartaal van dit jaar bijna verdrievoudigd.

Log4Shell, dat in het laatste Internet Security Report van WatchGuard als het belangrijkste beveiligingsincident werd genoemd, trok de aandacht omdat het een perfecte 10.0 scoorde op CVSS. Dat is de maximale score voor een kwetsbaarheid. Ook is het wijdverbreide gebruik in Java-programma’s en het gemak waarmee de code kan worden uitgevoerd opzienbarend.

De comeback van Emotet zet door

Emotet is goed voor drie van de top 10-detecties en de meest wijdverspreide malware dit kwartaal. In het laatste kwartaal van 2021 was deze malwarevariant al aan een comeback bezig. Dat ondanks verwoede pogingen om deze malware te stoppen. Trojan.Vita, die gericht was op Japan en ook in de top vijf van versleutelde malware stond, en Trojan.Valyria maken beide gebruik van exploits in Microsoft Office om het botnet Emotet te downloaden.

Het derde aan Emotet gerelateerde malware-exemplaar, MSIL.Mensa.4, kan zich via aangesloten opslagapparaten verspreiden en was vooral gericht op netwerken in de VS. Uit gegevens van Threat Lab blijkt dat Emotet fungeert als de dropper, die het bestand downloadt en installeert vanaf een malware delivery-server.

Het totale aantal aanvallen op endpoints voor Q1 steeg met ongeveer 38% ten opzichte van het voorgaande kwartaal. Scripts, met name PowerShell-scripts, waren de dominerende aanvalsvector. Scripts namen 88% van alle aanvallen op endpoints voor hun rekening.

PowerShell-scripts waren verantwoordelijk voor 99,6% van de scriptdetecties in het eerste kwartaal. Daaruit blijkt dat aanvallers overstappen op bestandsloze en ‘living-off-the-land’-aanvallen met legitieme tools.

Legitieme cryptomining operaties geassocieerd met kwaadaardige activiteit

Alle drie de nieuwe toevoegingen aan de top malware domeinen lijst in Q1 waren gerelateerd aan Nanopool. Dit populaire platform aggregeert cryptocurrency-miningactiviteiten om gestage rendementen mogelijk te maken. Deze domeinen zijn technisch gezien legitieme domeinen die gekoppeld zijn aan een legitieme organisatie. In tegenstelling tot legitieme miningactiviteiten zijn verbindingen met een miningpool vrijwel altijd afkomstig van een besmet netwerk.

Bedrijven nog steeds geconfronteerd met een breed scala aan unieke netwerkaanvallen

Het aantal unieke detecties bereikte het hoogste aantal sinds Q1 2019. De top-10 IPS-signatures waren goed voor 87% van alle netwerkaanvallen. Deze toename geeft aan dat geautomatiseerde aanvallen zich richten op een kleinere groep van potentiële slachtoffers. Bedrijven hebben echter nog steeds te maken met een breed scala aan aanvallen.

EMEA blijft hotspot voor malwarebedreigingen

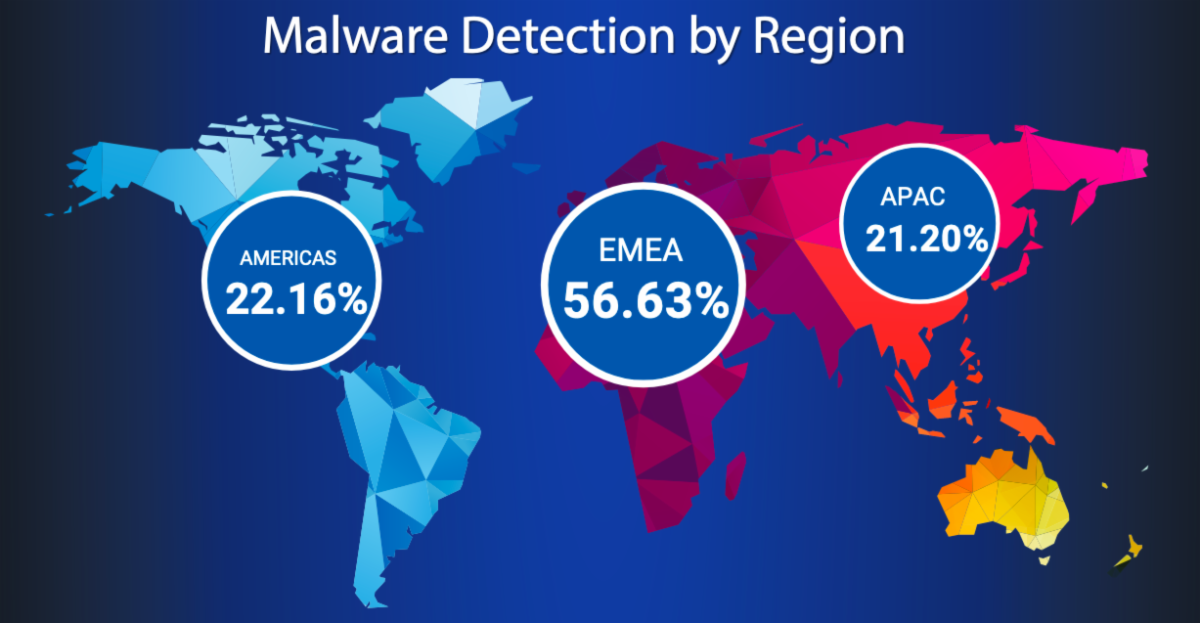

Uit de totale regionale detecties van basis- en ontwijkende malware blijkt dat Fireboxen in Europa, het Midden-Oosten en Afrika (EMEA) harder werden getroffen dan die in Noord‑, Midden- en Zuid-Amerika (AMER) met respectievelijk 57% en 22%, gevolgd door Azië-Pacific (APAC) met 21%.

“Het record voor jaarlijkse ransomware-detecties zal dit jaar sneuvelen. Dat voorspellen we op basis van de vroege ransomware-piek”, zegt Corey Nachreiner, chief security officer bij WatchGuard. “We blijven er bij bedrijven op aandringen om zich niet alleen in te zetten voor de implementatie van eenvoudige maar uiterst belangrijke maatregelen, maar ook voor een echte uniforme beveiligingsaanpak. Een die organisaties snel en efficiënt kunnen aanpassen om het snel veranderende dreigingslandschap het hoofd te bieden.”