Cisco voegt nieuwe features voor het beschermen van workloads toe aan het Tetration platform. Het bedrijf voorziet het analytische platform van nieuwe features die helpen procesactiviteiten, patronen in het gebruik van geheugen en escalatie van privileges te identificeren, en gedetailleerde informatie op containerniveau beschikbaar maken.

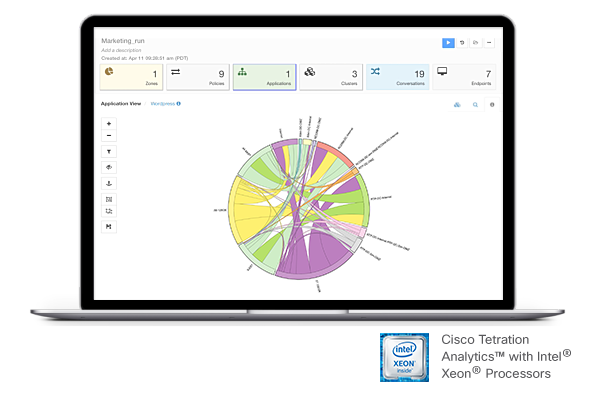

Dit maakt Roland Acra, Senior Vice President & General Manager Data Center Networking bij Cisco, bekend in een blogpost. Tetration Analytics is een platform dat real-time datacenteranalyses biedt en netwerk- en serversensoren combineert om SDN, migratie naar de cloud en whitelistbeveiliging te vereenvoudigen. Hier voegt Cisco nu nieuwe features aan toe voor de beveiliging van workloads. Dit is volgens het bedrijf een flinke uitdaging, aangezien beheerders vaak te maken hebben met tienduizenden workloads die draaien op uiteenlopende locaties, zoals op virtuele machines en bare metal servers of in containers en de cloud.

Beveiligingsbeleid voor workloads

Tetration stelt gebruikers in staat op schaal gedetailleerde packet-gebaseerde informatie op procesniveau te verzamelen over workloads. Het platform helpt hen een beveiligingsbeleid voor deze workloads te hanteren. Een nieuw beveiligingsbeleid kan worden getest op basis van oude data om de effectiviteit van de policy te testen zonder het beleid daadwerkelijk te hoeven invoeren en onverwachte problemen door een nieuw beveiligingsbeleid te voorkomen. Security policies kunnen daarnaast door Tetration met behulp van machine learning worden gegenereerd en applicaties kunnen via segmentatie van elkaar worden geïsoleerd.

De nieuwe security features van het analytische platform stellen gebruikers in staat om:

- abnormaliteiten in applicaties in enkele minuten te detecteren door het gedrag van processen op dynamische wijze in kaart te brengen en te scannen op afwijkend gedrag;

- het aanvalsoppervlak tot 85% te verkleinen door bekende kwetsbaarheden te elimineren;

- met behulp van automatisering het aantal gevallen waarin handmatig moet worden ingegrepen met 70% terug te dringen;

- de impact van dreigingen te beperken door via segmentatie de bewegingsvrijheid van aanvallers in te werken;

- consistente bescherming voor workloads in zowel on-premises datacenters als de cloud te realiseren.