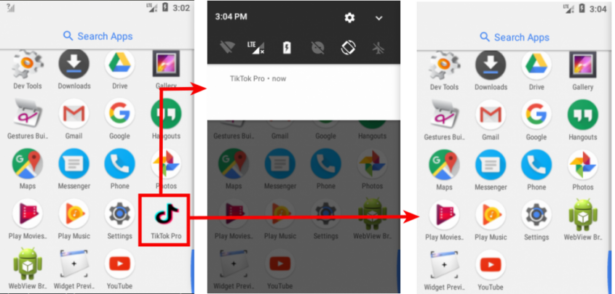

De recente berichten over een verbod op TikTok in de VS alsook de overname, hebben ervoor gezorgd dat de applicatie populair is onder cybercriminelen. Zo stuitte het Zscaler-onderzoeksteam op een variant van de app die zichzelf voordoet als TikTok Pro, maar in werkelijkheid volwaardige spyware is met premium-functies om het slachtoffer gemakkelijk te bespioneren. Na installatie portretteert de spyware zichzelf als TikTok met de naam TikTok Pro. Zodra een gebruiker de app probeert te openen, start deze met een nepmelding en al snel verdwijnt zowel de melding als het app-pictogram. Deze nepmeldingstactiek wordt gebruikt om de aandacht van de gebruiker af te leiden, terwijl de app zich verbergt, waardoor de gebruiker denkt dat de app defect is. Deze functionaliteit is te zien in onderstaande afbeelding.

Achter de schermen vindt er een aantal processen tegelijkertijd plaats. Eerst wordt een activiteit met de naam MainActivity gestart, waardoor het pictogram wordt verborgen en de nepmelding wordt weergegeven. Het start ook een Android-service genaamd MainService. De spyware lijkt ook een extra payload te hebben opgeslagen onder de /res/raw/directory. Dit is een veelgebruikte techniek door malware-ontwikkelaars om de belangrijkste payload in het Android-package te bundelen om eenvoudige detectie te voorkomen.

Na analyse ontdekte Zscaler dat dit een lokmiddelfunctionaliteit is en dat er geen nieuwe payload wordt gegenereerd. Er wordt nooit voldaan aan de voorwaarden om een extra payload te bouwen en is waarschijnlijk bedoeld om de malware-onderzoekers in verwarring te brengen. Het is ook mogelijk dat deze functionaliteit in ontwikkeling is, waardoor deze placeholder-code onvolledig is.

Zodra de spyware zichzelf verbergt, start het de Android MainService. Android-services zijn componenten die onafhankelijk op de achtergrond kunnen worden uitgevoerd zonder medeweten van het slachtoffer. MainService is het brein van deze spyware en controleert bijna alles, van het stelen van de gegevens van het slachtoffer tot het verwijderen ervan.

Zo heeft MainService de volgende mogelijkheden:

- Sms-berichten stelen

- Sms-berichten sturen

- Locatie van het slachtoffer stelen

- Foto’s maken

- Opdrachten uitvoeren

- Screenshots maken

- Telefoonnummers bellen

- Andere apps starten

- Stelen van Facebook-inloggegevens, enzovoort

Gebruikers die bang zijn dat er een verbod komt op de TikTok-app, gaan mogelijk op zoek naar alternatieve methoden om de app te downloaden. Hierdoor kunnen ze per ongeluk kwaadaardige apps installeren, zoals de spyware die Zscaler detecteerde.

Om besmetting te voorkomen, volg altijd deze voorzorgsmaatregelen:

- Installeer alleen apps van officiële online stores, zoals Google Play;

- Klik nooit op onbekende links die je ontvangt via advertenties, sms-berichten, e‑mails en dergelijke;

- Houd altijd de optie ‘Onbekende bronnen’ uitgeschakeld op het Android-apparaat. Dit zorgt ervoor dat apps niet vanaf onbekende bronnen op je apparaat worden geïnstalleerd.

Mocht je een app tegenkomen die het pictogram verbergt, probeer dan de app te zoeken in je apparaatinstellingen (ga naar Instellingen -> Apps -> Zoek het pictogram dat verborgen was). Zoek in het geval van deze spyware naar de app met de naam TikTok Pro.