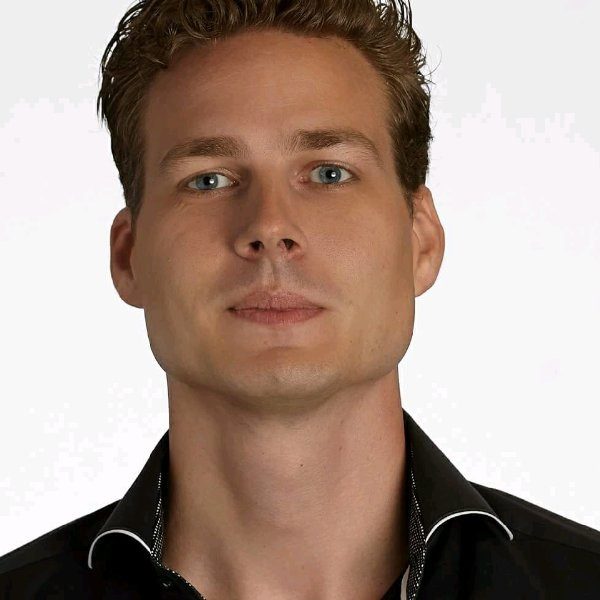

“Volledige veiligheid bestaat niet. Elk bedrijf moet er rekening mee houden dat het slachtoffer kan worden van een cyberaanval.” Aan het woord is Matthieu Fleeré, Senior Manager Business Risk Services bij advieskantoor Grant Thornton België.

“Bedrijven moeten daarom tijdig maatregelen treffen. Dat is niet alleen verstandig, maar ook verplicht door regelgeving zoals de NIS2-richtlijn, die voorschrijft hoe organisaties hun digitale weerbaarheid moeten organiseren. Bovendien moeten zij kunnen aantonen dat ze hieraan voldoen. Grant Thornton ondersteunt bedrijven daarbij met een oplossing die hardware en software combineert met menselijke expertise om incidenten te voorkomen en, indien nodig, effectief op te lossen”, aldus Matthieu Fleeré.

Wat moet een organisatie concreet doen om zich te beschermen tegen cyberaanvallen?

Matthieu Fleeré: “In essentie moet elke organisatie een Security Operations Center (SOC) opzetten of deze dienst uit te besteden aan een gespecialiseerde externe partij.

Dat is een team van specialisten dat de IT-infrastructuur en gegevens voortdurend monitort en ingrijpt bij incidenten. Een SOC verzamelt eerst alle veiligheidsrelevante informatie van systemen zoals virusscanners, routers, switches en andere IT-componenten. Al die data worden gecentraliseerd en geanalyseerd in een tool zoals CyberHunter van Grant Thornton. Maar technologie alleen is niet genoeg – een team van experts is essentieel.”

Hoe werkt dat in de praktijk voor klanten van Grant Thornton?

Matthieu Fleeré: “Wij helpen organisaties bij het beschermen tegen cyberaanvallen en datadiefstal. Veel klanten hebben al beveiligingssystemen zoals antivirus of e‑mailbescherming. Wij breiden die uit om een volledig verdedigingsmechanisme op te bouwen. Bij klanten die nog geen basisbeveiliging hebben, creëren wij een complete beveiligingsstructuur van nul.

Zodra de systemen actief zijn, genereren ze continu data over hun werking. CyberHunter verzamelt die informatie en stuurt die door naar het centrale SOC van Grant Thornton. Op die manier voeren wij onafhankelijke analyses uit zonder de IT-infrastructuur van de klant extra te belasten.

Wanneer verdachte activiteiten worden opgemerkt, treden we onmiddellijk op. Als (bvb) een medewerker meerdere keren met een foutief wachtwoord probeert in te loggen, wordt de toegang tijdelijk geblokkeerd. Bij een virusbesmetting wordt de betrokken laptop geïsoleerd om verdere besmetting te voorkomen.

In dergelijke gevallen is er vaak overleg nodig tussen onze beveiligingsexperts en de IT-afdeling van de klant om samen de juiste actie te bepalen. Er is dus een nauwe samenwerking tussen beide teams.”

Gebeurt dat automatisch, of is menselijke tussenkomst vereist?

Matthieu Fleeré: “Dat is meestal een combinatie van beide. In CyberHunter stellen we een playbook op met regels voor het herkennen en beoordelen van dreigingen, inclusief gedetailleerde scenario’s voor ingrepen. Dit omvat zowel dagelijkse preventieve maatregelen als vooraf bepaalde acties voor het geval een hacker ondanks alles toch binnenraakt.

Veel van die regels zijn ingebouwd in de software en kunnen automatisch uitgevoerd worden. Toch blijven menselijke experts onmisbaar voor het nemen van de juiste beslissingen in complexe situaties.”

Als absolute veiligheid niet bestaat, hoeveel maatregelen zijn dan nodig om je als organisatie ‘veilig’ te voelen?

Matthieu Fleeré: “Het is belangrijk te beseffen dat het aantal cyberaanvallen elk jaar exponentieel toeneemt. Steeds meer hackers zijn actief, en op het dark web kunnen zij zelfs kant-en-klare malware pakketten kopen. Hackers gebruiken elk hun eigen methodes om kwetsbaarheden te detecteren en aanvallen op te zetten.

We kennen ondertussen de verschillende fasen van de cyber kill chain: verkenning, ontwikkeling en aflevering van malware, het activeren van kwaadaardige code, en uiteindelijk de aanval zelf. Door elk van die stappen te begrijpen, kunnen bedrijven hun verdediging proactief opbouwen. Zo helpt geavanceerde netwerkmonitoring om verdachte verkenningsactiviteiten te detecteren, terwijl sterke endpointbeveiliging de exploitatie van malware kan voorkomen.

Zelfs beginnende hackers – de zogenaamde ‘script kiddies’ – voeren geautomatiseerde scans uit op grote aantallen potentiële doelwitten. Het is dus essentieel dat organisaties al bestand zijn tegen deze eerste verkenningen. Maar uiteindelijk moet je bescherming voorzien tegen alle stappen in de kill chain.

Sommige hackers richten zich doelbewust op specifieke zwakke plekken. Zelfs kleine organisaties kunnen doelwit worden, puur omdat ze onbewust aan bepaalde criteria voldoen. Dat maakt cyberveiligheid vandaag een prioriteit voor elk bedrijf, ongeacht de omvang.”