AI kan op basis van patroonherkenning aanvalspogingen detecteren waarbij wordt gemaakt van gestolen accountgegevens of van andere methoden. De drie meest waargenomen dreigingen met een hoog risico in de eerste helft van 2023 waren: verdachte inlogpogingen (binnen zeer korte tijd inloggen vanuit verschillende regio’s), verdacht gebruikersgedrag en communicatie met bekende schadelijke IP adressen, domeinen of bestanden.

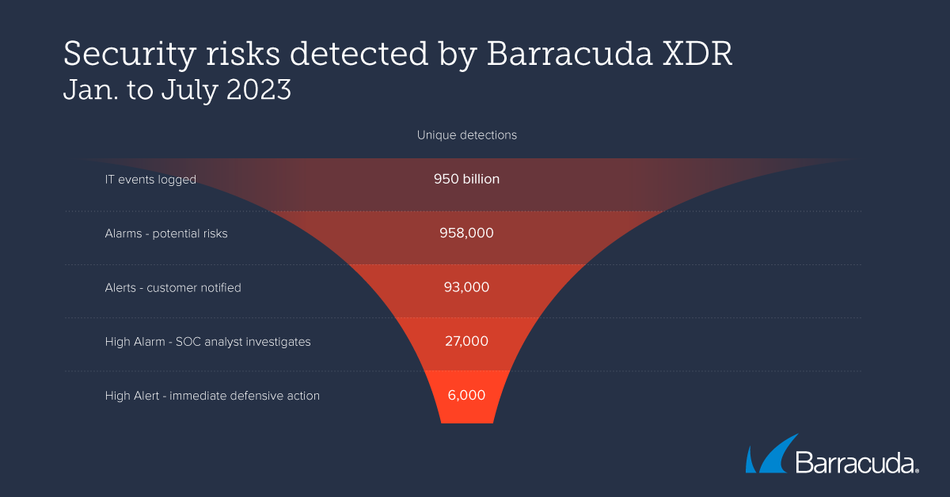

Dit blijkt uit 950 biljoen IT events van klanten die verwerkt zijn door het Barracuda Managed XDR platform. Van deze 950 biljoen events werd bij 0.1% (985.000) een alarm afgegeven. Daarvan werd 1 opt de 10 (9,7%) aan klanten doorgeven om te controleren, terwijl 2,7% werd geclassificeerd als hoog risico en direct werd doorgeven aan een SOC-securityanalist. Bij 6.000 incidenten was direct ingrijpen vereist.

De drie meest voorkomende dreigingen met een hoog risico – dreigingen waarbij gelijk actie is vereist – in de eerste helft van 2023 waren:

1. Verdachte, onmogelijke inlogpogingen: deze dreigingen worden gedetecteerd wanneer een gebruiker binnen zeer korte tijd meerdere inlogpogingen op een cloud account probeert te doen, vanaf verschillende geografische locaties. Daarbij is het onmogelijk om de afstand tussen deze locaties te overbruggen in de tijd tussen de logins. Hoewel dit theoretisch kan betekenen dat een gebruiker een VPN gebruikt voor een van de sessies, is het vaak een teken dat een aanvaller toegang heeft verkregen tot het account.

“Het SOC team kwam een incident tegen waarbij een gebruiker vanuit Californië inlogde op zijn Microsoft 365 account en vervolgens slechts 13 minuten later inlogde vanuit Virginia”, zegt Merium Khalid, Director, SOC Offensive Security bij Barracuda. “Om fysiek binnen 13 minuten op de andere locatie te zijn, had deze gebruiker meer dan 16.000 km per uur moeten reizen. Het IP-adres dat werd gebruikt om in te loggen vanuit Virginia was niet geassocieerd met een VPN-adres en de gebruiker logde niet vaker in vanuit deze locatie. We sloegen alarm bij de klant die bevestigde dat dit om een illegale inlogpoging ging. Ze hebben direct hun wachtwoorden gereset en de ongewenste gebruiker uitgelogd bij alle actieve accounts.”

2. Verdacht gebruikersgedrag: bij verdacht gebruikersgedrag worden ongebruikelijke of onverwachte activiteiten op het account van een gebruiker geïdentificeerd. Hierbij valt te denken aan loginpogingen op ongebruikelijke tijdstippen, ongebruikelijke patronen in bestandstoegang of het buitensporig aanmaken van accounts voor een individuele gebruiker of organisatie. Bij dit soort detectie kan er sprake zijn van verschillende risico’s, zoals malware, phishing-aanvallen of insider threats.

3. Communicatie met bekende, schadelijke IP adressen, domeinen en/of bestanden: deze dreigingen worden gedetecteerd doordat er wordt gecommuniceerd met ‘red flagged’ of bekende schadelijke IP adressen, domeinen of bestanden. Als hier sprake van is, kan dat een teken zijn van malware-infectie of een phishing-aanval en moet de computer direct geïsoleerd worden.

“Iedereen heeft een digitaal ‘profiel’ met hoe, waar en wanneer ze werken. Als een IT-event afwijkt van deze patronen, dan genereert de AI-gebaseerde detectie een alert”, vervolgt Khalid. “AI kan helpen om de security aanzienlijk te verbeteren, kan het ook gebruikt worden voor schadelijke doeleinden – bijvoorbeeld om zeer overtuigende e‑mails te maken of schadelijke code aan te passen aan specifieke doelwitten of veranderende securitymaatregelen. Om je organisatie te beveiligen tegen snel ontwikkelende, steeds slimmere aanvalstactieken heb je gelaagde security nodig. Hierbij valt te denken aan strenge authenticatiemaatregelen, regelmatige trainingen voor medewerkers en software updates die worden ondersteund door volledig inzicht en continue monitoring van het netwerk, applicaties en endpoints.”

AI blijft zich ontwikkelen en organisaties moeten zich bewust zijn van de potentiële risico’s die hierbij horen en stappen nemen om deze risico’s te beperken. Organisaties zouden op zijn minst gebruik moeten maken van multifactor authenticatie, maar idealiter een Zero Trust-aanpak moeten hanteren. Daarnaast zouden medewerkers voortdurend getraind moeten worden – vooral op het herkennen van phishing-aanvallen.

Lees voor meer informatie over alle gedetecteerde dreigingen door XDR in de eerste helft van 2023 deze blog.