Cybercriminelen zijn voortdurend bezig om hun phishing methodes verder te ontwikkelen. Ze gebruiken nieuwe technieken en tactieken in hun pogingen om slachtoffers voor de gek te houden, security te omzeilen en om niet gedetecteerd te worden. Barracuda Networks gaat in een nieuwe Threat Spotlight uitgebreid in op drie nieuwe vormen van phishing die in januari 2023 gedetecteerd zijn.

Onderzoekers van Barracuda analyseerden de data van phishing e‑mails die door Barracuda systemen zijn geblokkeerd. Het totale volume van aanvallen met deze tactieken is momenteel laag, elk van de besproken tactieken werd in minder dan 1% van de gedetecteerde aanvallen gebruikt. Toch is het een zorgelijke ontwikkeling, want ze zijn wel wijdverspreid: tussen de 11% en 15% van de onderzochte organisaties worden met deze methodes aangevallen, waarbij vaak meerdere aanvalspogingen worden gedaan.

Dit zijn de drie tactieken die Barracuda heeft gevonden en onderzocht:

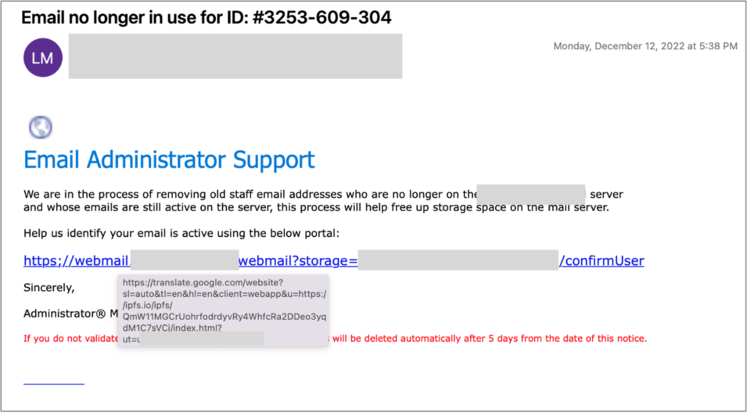

- Aanvallen die gebruik maken van Google Translate web links

De onderzoekers merkten in januari e‑mailaanvallen op die de Google Translate-service voor websites gebruikten om schadelijke URL’s (adressen van webpagina’s) te verbergen.

Dit werkt als volgt: de aanvallers gebruiken slecht gebouwde HTML-pagina’s of een niet-ondersteunde taal om te voorkomen dat Google de webpagina automatisch vertaalt. Google reageert dan met een melding die een link naar de webpagina bevat en waarin staat dat het de onderliggende website niet kan vertalen. Aanvallers voegen die URL-link in een e‑mail en als een ontvanger erop klikt, wordt hij of zij naar een vervalste valse maar authentiek ogende website geleid, die in feite een phishing-website is die door de aanvallers wordt beheerd.

Deze aanvallen zijn moeilijk op te sporen omdat ze een URL bevatten die naar een legitieme website verwijst. Hierdoor laten veel mailfiltertechnologieën deze aanvallen toe tot de inbox van gebruikers. Bovendien kunnen de aanvallers de schadelijke lading veranderen op het moment dat de e‑mail wordt afgeleverd, waardoor ze nog moeilijker op te sporen zijn.

Uit de data blijkt dat iets minder dan een op de acht (13%) organisaties in januari 2023 het doelwit was van dit soort phishing e‑mails, waarbij elke organisatie in die maand gemiddeld ongeveer acht van dergelijke e‑mails ontving.

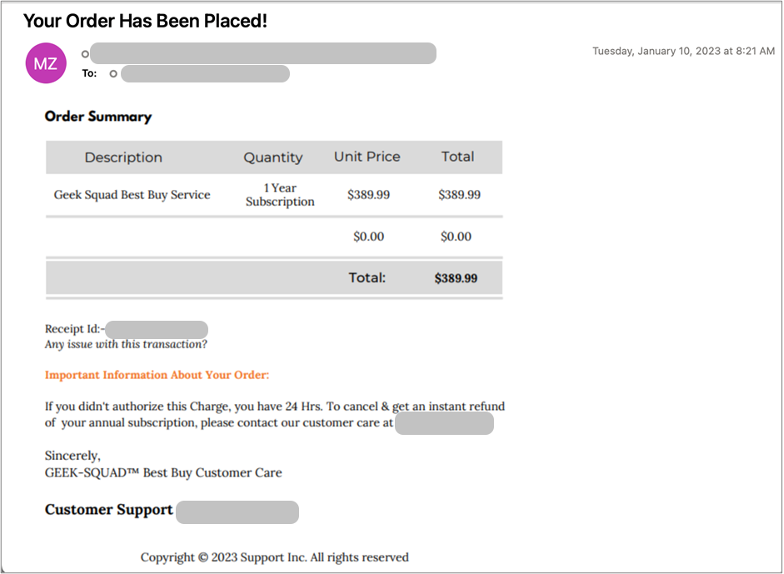

- Phishing met behulp van afbeeldingen

Aanvallen met behulp van afbeeldingen worden vaak gebruikt door spammers. Onderzoekers van Barracuda hebben ontdekt dat aanvallers steeds vaker afbeeldingen, zonder tekst, gebruiken in hun phishing aanvallen. De afbeeldingen kunnen formulieren zijn zoals facturen en bevatten vaak een telefoonnummer dat bij opvolging leidt tot phishing. Aangezien deze aanvallen geen tekst bevatten, kan het voor traditionele e‑mailbeveiliging moeilijk zijn om ze te detecteren.

Uit de data blijkt dat ongeveer een op de tien (11%) organisaties in januari 2023 het doelwit was van dit soort phishing-e-mails, waarbij elke organisatie in die maand gemiddeld ongeveer twee van dergelijke e‑mails ontving.

De onderzoekers denken dat phishing met behulp van afbeeldingen in de toekomst steeds vaker ingezet zal worden cybercriminelen.

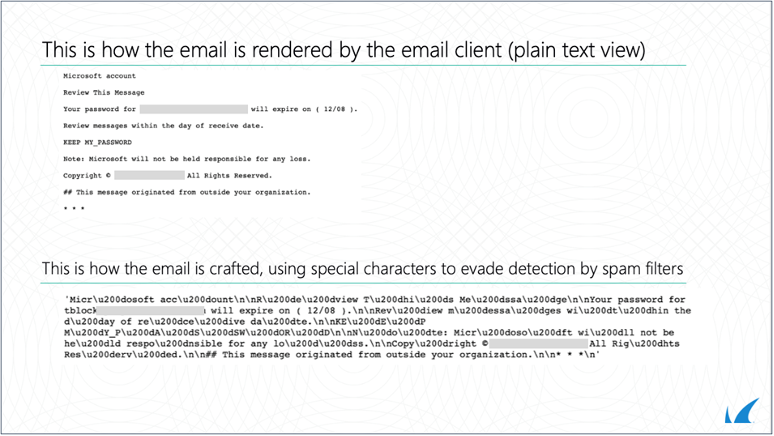

- Aanvallen met behulp van speciale tekens

Hackers gebruiken vaak zogenaamde ‘zero-width’ Unicode tekens, interpunctie, niet-Latijnse schrift of spaties om detectie te omzeilen. Deze tactiek wordt ook gebruikt bij ‘typo-squatting’ aanvallen via het webadres. Daarbij wordt de echte sitenaam wordt nagebootst, maar dan met een kleine, onopvallende spelfout. Wanneer deze speciale tekens in een phishing-e-mail worden gebruikt, zijn deze niet zichtbaar voor de ontvanger.

De tactiek kan als volgt werken: een aanvaller voegt een zero-width spatie toe in de schadelijke URL in een phishing-e-mail. Hierdoor wordt het URL-patroon doorbroken zodat securitytechnologieën deze niet als schadelijk detecteren. Detectie van dergelijke aanvallen kan ook moeilijk zijn omdat er legitieme doeleinden zijn voor het gebruik van speciale tekens, zoals in e‑mailhandtekeningen.

De onderzoekers ontdekten dat in januari 2023 meer dan een op de zeven (15%) organisaties phishing-e-mails ontvingen waarin speciale tekens op deze manier werden gebruikt. Iedere organisatie ontving in een maand gemiddeld ongeveer vier van dergelijke e‑mails.

“Phishing is het startpunt voor veel cyberaanvallen, waaronder ransomware, financiële fraude en diefstal van inloggegevens. Cybercriminelen blijven hun phishing-aanpak ontwikkelen om onoplettende ontvangers in de val te lokken en te voorkomen dat ze worden opgemerkt en geblokkeerd”, zegt Alain Luxembourg, Alain Luxembourg, Vice President Benelux and Nordics, Barracuda. “Om organisatie te beschermen hebben e‑mailbescherming nodig die gebruikmaakt van AI. Daarmee kan de context, het onderwerp en de afzender van een bericht geïnspecteerd worden, om te bepalen of een onschuldig ogende e‑mail in feite een goed vermomde phishing aanval is. Daarnaast moeten medewerkers voortdurend getraind worden om verdachte berichten te herkennen en te rapporteren. Verder moeten er ook tools beschikbaar die snel alle sporen van een schadelijke e‑mail kunnen identificeren en deze verwijderen uit de inboxen van gebruikers en gecompromitteerde accounts, mocht zo’n schadelijk e‑mail er toch door komen.”

Gedetailleerde informatie is hier te vinden.