Fortinet publiceert een nieuwe editie van zijn halfjaarlijkse Global Threat Landscape Report van FortiGuard Labs. Het bedreigingslandschap en het aanvalsoppervlak van organisaties veranderen voortdurend. Cybercriminelen passen hun technieken daar steevast op aan. Dat stelt bedrijven van elke omvang in elke sector en regio voor serieuze risico’s. Een gedetailleerde bespreking van het rapport en belangrijke aanbevelingen zijn te vinden in het blog van Fortinet.

Belangrijke onderzoeksbevindingen voor de tweede helft van 2022 zijn:

- De grootschalige verspreiding van wiper-malware wijst erop dat cyberaanvallen een steeds verwoestender karakter krijgen.

- CISO’s kunnen aan de hand van actuele bedreigingsinformatie hun taken op het gebied van risicoreductie op prioriteit indelen en het aanvalsoppervlak minimaliseren.

- De bedreiging van ransomware blijft wereldwijd op piekniveau. Er zijn geen tekenen die op een afzwakking van die trend wijzen. Er komen voortdurend nieuwe varianten bij die met Ransomware-as-a-Service (RaaS) zijn ontwikkeld.

- De vaakst geobserveerde malware was meer dan een jaar oud, maar bleek ingrijpende aanpassingen te hebben ondergaan. Dat wijst op de doeltreffendheid en kostenefficiëntie die het hergebruik van code cybercriminelen te bieden heeft.

- Organisaties in alle sectoren en regio’s blijven kampen met de kwetsbaarheid Log4j, die grif door cybercriminelen wordt misbruikt. Dat geldt in het bijzonder voor de IT-wereld, de overheidssector en het onderwijs.

Derek Manky, chief security strategist en global vice president Threat Intelligence bij FortiGuard Labs, vertelt: “Voor cybercriminelen is het allerminst eenvoudig om toegang tot bedrijfsnetwerken te blijven houden en detectie te voorkomen. Dat komt omdat de IT-beveiliging van organisaties steeds geavanceerder wordt. Als reactie hierop moderniseren cybercriminelen hun verkenningstechnieken en voeren ze verwoestende aanvallen uit met cyberbedreigingen die normaliter door staatshackers worden gebruikt. Dat doen zij bijvoorbeeld met wiper-malware. Organisaties die hun complete aanvalsoppervlak hiertegen willen beschermen moeten hun focus richten op de door machine learning aangestuurde aanlevering van real-time bedreigingsinformatie aan alle beveiligingscomponenten. Dat is nodig voor het detecteren van verdachte activiteit en het treffen van gecoördineerde tegenmaatregelen.”

Verwoestende wiper-malware verspreidde zich in 2022 als een olievlek

Een analyse van onderzoeksdata over wiper-malware wijst op een nieuwe trend: cybercriminelen blijken keer op keer verwoestende aanvalstechnieken tegen hun doelwitten in te zetten. Cybercriminelen kunnen dit soort aanvallen eenvoudig opschalen. Vaak doen ze daarvoor een beroep op het Cybercrime-as-a-Service (CaaS)-model.

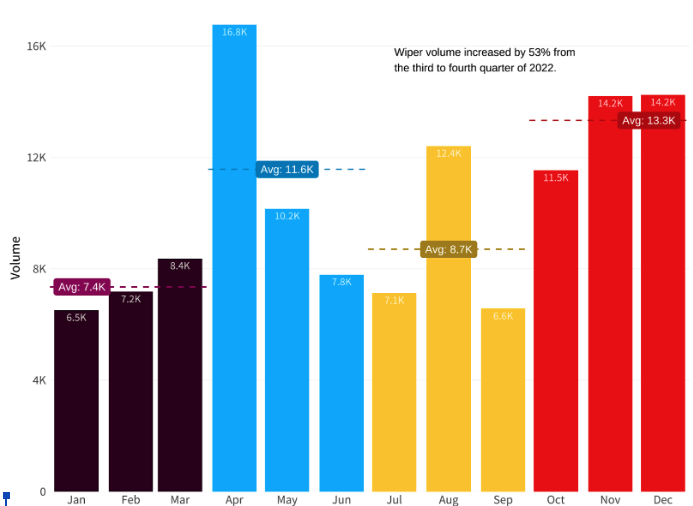

FortiGuard Labs wees in het begin van 2022 op de komst van diverse nieuwe wipers. Dit viel samen met de oorlog tussen Rusland en Oekraïne. Later dat jaar breidde de wiper-malware zich naar andere landen uit. Dit zorgde alleen al van het derde op het vierde kwartaal voor een toename van wiper-activiteit met 53%. Een deel van deze malware is mogelijk door staatshackers ontwikkeld in verband met de oorlog. Deze malware is echter opgepikt door cybercriminele groeperingen die de wipers nu ook buiten Europa inzetten. Afgaande op de detecties in het vierde kwartaal van 2022 vertoont de trend van verwoestende wiper-malware helaas geen teken van afzwakking. Elke organisatie is een doelwit, ook als die zich buiten Oekraïne of de omliggende landen bevindt.

Kwetsbaarheden analyseren om CISO’s te helpen met het stellen van prioriteiten

De trends op het gebied van misbruik van kwetsbaarheden (exploits) maken duidelijk welke doelwitten cybercriminelen aantrekkelijk vinden en hoe ze hun aanvallen daarop voorbereiden. FortiGuard Labs beschikt over een uitgebreid archief van kwetsbaarheden. Door het verrijken van zijn data was het in staat om actief misbruikte kwetsbaarheden in real time te identificeren en de zones binnen het aanvalsoppervlak met het hoogste risico (red zones) in kaart te brengen.

In de tweede helft van 2022 bevond minder dan 1% van alle gedetecteerde kwetsbaarheden binnen grote ondernemingen zich op endpoints. Dit kleine percentage kwetsbaarheden werd regelmatig aangevallen. Aan de hand van informatie over deze red zone kunnen CISO’s het overzicht verbeteren en taken rond het minimaliseren van risico’s en patchen van kwetsbaarheden trefzeker op prioriteit indelen.

Financieel gemotiveerde cybercriminaliteit en ransomware blijven pieken

Uit de werkzaamheden die het Incident Response (IR)-team van FortiGuard Labs namens klanten uitvoerde bleek dat financieel gemotiveerde cybercriminaliteit goed was voor het grootste percentage beveiligingsincidenten (73,9%), op grote afstand gevolgd door cyberspionage (13%). In heel 2022 maakte 82% van alle financieel gemotiveerde cyberaanvallen gebruik van ransomware of kwaadaardige scripts. Hieruit blijkt dat de wereldwijde bedreiging van ransomware onverminderd van kracht blijft. Dit is het gevolg van de toenemende populariteit van Ransomware-as-a-Service (RaaS) op het dark web.

Het ransomware-volume steeg vanaf de eerste helft van 2022 met maar liefst 16%. Van de in totaal 99 gedetecteerde ransomware-families was de top vijf goed voor zo’n 37% van alle activiteit in de tweede helft van het jaar. De RaaS-malware GandCrab, die in 2018 op het toneel verscheen, prijkte bovenaan de lijst. Hoewel de makers van GandCrab na het buitmaken van ruim 2 miljard dollar aankondigden met pensioen te gaan, zagen diverse nieuwe versies van GandCrab het licht. Mogelijk is dit een nasleep is van hun activiteiten of is de code door andere cybercriminelen gewijzigd en in een nieuwe vorm de wereld ingestuurd. Deze ontwikkeling wijst op het belang om permanent een halt toe te roepen aan de activiteiten van cybercriminelen. Een effectieve ontmanteling van hun toevoerketens vraagt om een collectieve wereldwijde inspanning, hechte en betrouwbare relaties en sectoroverstijgende samenwerking.

Cybercriminelen tonen hun vindingrijkheid met het hergebruik van code

Cybercriminelen zijn ondernemend ingesteld. Ze zijn voortdurend op zoek naar manieren om optimaal gebruik te maken van hun bestaande investeringen en kennis en hun aanvallen effectiever en winstgevender te maken. Het hergebruik van code biedt hen een efficiënte en lucratieve manier om verder te bouwen op eerdere successen. Met elke nieuwe versie verfijnen zij hun cyberaanvallen, zodat ze beveiligingsmechanismen steeds beter kunnen omzeilen.

Uit een analyse van FortiGuard Labs bleek de meest actieve malware in de tweede helft van 2022 meer dan een jaar oud te zijn. FortiGuard Labs analyseerde daarnaast diverse varianten van Emotet op het lenen en hergebruik van code. Hieruit bleek dat deze malware ingrijpende aanpassingen heeft ondergaan. De nieuwe varianten kunnen grofweg worden onderverdeeld in zes verschillende malware-categorieën. Cybercriminelen leggen zich niet alleen toe op het automatiseren van cyberbedreigingen, maar moderniseren ook actief de broncode om hun effectiviteit te vergroten.

De heropleving van oudere botnets toont de veerkracht van cybercriminele toevoerketens

Cybercriminelen maken ook gebruik van bestaande infrastructuren en oudere cyberbedreigingen om hun slagingskansen te vergroten. Een analyse van botnet-bedreigingen op activiteit door FortiGuard Labs wijst uit dat de meest voorkomende botnets allesbehalve nieuw zijn. Zo maakte het botnet Morto, dat in 2011 voor het eerst werd geobserveerd, een spectaculaire comeback aan het einde van 2022. En ondertussen blijven botnets zoals Mirai en Gh0st.Rat in alle regio’s bijzonder actief. Verrassend genoeg is RotaJakiro het enige van de vijf meest actieve botnets dat dit decennium het licht zag.

Hoewel het verleidelijk is om oudere cyberbedreigingen af te schrijven, is het belangrijk voor organisaties in elke sector om waakzaam te blijven. Er is namelijk een reden waarom deze ‘vintage’ botnets nog altijd op grote schaal actief zijn: ze blijven bijzonder effectief. Vindingrijke cybercriminelen zullen steeds veerkrachtiger versies van bestaande botnet-infrastructuren ontwikkelen met behulp van uiterst specialistische technieken. Dat doen ze omdat ze weten dat ze een rendement op hun investering kunnen boeken. In de tweede helft van 2022 waren managed security service providers (MSSP’s), spelers in de telecomsector en industriële bedrijven de belangrijkste doelwitten van Mirai. Deze botnet staat bekend om zijn focus op operationele technologie (OT). Cybercriminelen bestookten deze organisaties gericht met beproefde aanvalstechnieken.

Log4j blijft op grote schaal aanwezig en wordt actief door cybercriminelen benut

Ondanks alle media-aandacht die in 2021 en het begin van 2022 uitging naar de kwetsbaarheid Log4j heeft een significant aantal organisaties daar nog altijd geen patches voor geïnstalleerd of passende beveiligingsmechanismen voor ingericht.

In de tweede helft van 2022 bleef er in alle regio’s sprake van een bijzonder groot aantal Log4j-exploits. FortiGuard labs merkt op dat 41% van alle organisaties de Log4j-activiteit detecteerde. Daarmee blijkt hoe wijdverspreid deze kwetsbaarheid blijft. Dat geldt voor de IT-wereld, de overheidssector en het onderwijs. En dat zou geen verbazing moeten wekken gezien de populariteit van de open source-software Apache Log4j in deze sectoren.

Veranderingen in de aanlevering van malware vragen om alertheid bij gebruikers

Het analyseren van de strategieën van cybercriminelen levert waardevolle inzichten op in de manier waarop zij hun aanvalstechnieken doorontwikkelen. Deze informatie maakt het mogelijk om effectievere bescherming te bieden tegen toekomstige aanvalsscenario’s. FortiGuard Labs bestudeerde de functionaliteit van gedetecteerde malware aan de hand van sandbox-data om de meest voorkomende methoden voor het aanleveren van malware in kaart te brengen. Het is belangrijk om daarbij op te merken dat er alleen naar onschadelijk gemaakte malware-monsters werd gekeken.

Van de acht meest voorkomende tactieken en technieken die binnen de sandbox-omgeving werden geobserveerd bleek drive-by-compromise de populairste. Cybercriminelen gebruiken die om toegang te krijgen tot de systemen van organisaties in alle delen van de wereld. Ze rekenen op gebruikers die nietsvermoedend kwaadaardige code downloaden door een besmette website te bezoeken, een kwaadaardige e‑mailbijlage te openen of op een link of misleidend pop-upvenster te klikken. Het probleem met deze drive by-technieken is vaak dat het na het downloaden van kwaadaardige code vaak te laat is voor organisaties om een beveiligingsincident te vermijden als ze geen holistische beveiligingsaanpak hanteren.

Een nieuwe en directere aanpak van cyberbedreigingen

Fortinet is leider in netwerkinnovaties en IT-beveiliging van grootzakelijke kwaliteit. Het helpt CISO’s en security-teams om de kill chain van cyberaanvallen te doorbreken, de impact van beveiligingsincidenten te minimaliseren en zich effectiever voor te bereiden op potentiële cyberbedreigingen.

Het aanbod van Fortinet omvat onder meer next-generation firewalls (NGFW’s), netwerktelemetrie- en analyses, endpoint detection & response (EDR), extended detection & response (XDR), digital risk protection (DRP), security information & event management (SIEM), in-line sandboxing, cyberdeception-technologie en security orchestration, automation & response (SOAR). Deze oplossingen bieden geavanceerde mogelijkheden voor de detectie en preventie van cyberbedreigingen. Ze helpen organisaties om hun complete aanvalsoppervlak af te speuren naar beveiligingsincidenten en daar snel op te reageren.

In aanvulling op deze oplossingen levert Fortinet ook door machine learning ondersteunde diensten voor threat intelligence en incidentrespons. Deze zijn bedoeld voor het aanvullen van de capaciteit van security-teams die onderbezet zijn als gevolg van het tekort aan beveiligingstalent. Ze voorzien hen van informatie over actuele cyberbedreigingen en stellen hen in staat om snel op incidenten te reageren en de gevolgen daarvan tot een minimum te beperken. De door experts van Fortinet aangeboden SOC augmentation- en threat intelligence-diensten helpen security-teams om zich effectiever voor te bereiden op cyberbedreigingen door hen te voorzien van mogelijkheden voor real-time monitoring en incidentrespons.

Deze uitgebreide reeks van oplossingen en diensten stelt CISO’s en security-teams in staat om hun focus te richten op het ondersteunen van de bedrijfsvoering en projecten met een hogere prioriteit.