Alarmsystemen zijn essentieel voor het economische succes van bijna alle Europese sectoren. Snelle technologische ontwikkelingen en beleidsontwikkelingen zorgen voor nieuwe uitdagingen voor (de markt van) alarmsystemen. Een van die uitdagingen is de cyberveiligheid van gekoppelde alarmsystemen. Euralarm leden zijn betrokken bij deze uitdagingen via het CENELEC Technisch Comité 79 (TC 79).

Binnen Europa ontwikkelt en onderhoudt het CENELEC Technical Committee 79 (TC 79) normen voor detectie‑, alarm- en bewakingssystemen voor de bescherming van personen en goederen, en voor componenten die in deze systemen worden gebruikt. Het toepassingsgebied omvat met name inbraak- en overvalalarmsystemen, toegangscontrolesystemen, perifere beschermingssystemen, gecombineerde alarm- en brandalarmsystemen, sociale alarmsystemen, videobewakingssystemen (officieel bekend als CCTV-systemen), andere bewakings- en toezichtsystemen in verband met beveiligingstoepassingen, alsmede bijbehorende en specifieke transmissie- en communicatiesystemen. De standaardpublicaties omvatten ook de dienstenaspecten, zoals planning en ontwerp, engineering, installatie en oplevering.

Cyberveiligheid van gekoppelde alarmsystemen

Binnen TC 79 richt een specifieke werkgroep (WG17) zich op de cyberbeveiligingsaspecten van gekoppelde alarmsystemen. De werkgroep werd in 2018 oorspronkelijk door TC79 opgericht als een ad-hocgroep om de groeiende bezorgdheid over cyberbeveiliging in gekoppelde alarmsystemen aan te pakken. Het toepassingsgebied van de activiteiten omvat alle functionele elementen van alarmsystemen zoals hierboven vermeld. De doelstellingen van de werkgroep zijn het onderzoeken en verzamelen van de bestaande initiatieven op het gebied van cyberbeveiliging en het ontwikkelen van richtlijnen voor ‘best practices’ over dit onderwerp. De knowhow wordt gedeeld met de leden van TC79. Afgezien van het onderzoek heeft de werkgroep reeds een reeks beveiligingsmaatregelen ontwikkeld op basis van best practices voor toepassing binnen de gekoppelde alarmsystemen. Ook is er een cybertaakgroep opgericht om verslag uit te brengen over belangrijke ontwikkelingen van cybergerelateerde regelgeving die gevolgen hebben voor alarmsystemen.

Alarmsystemen

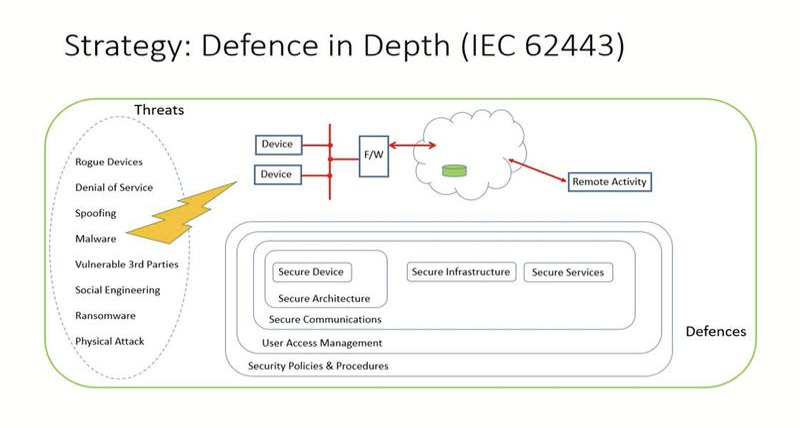

Alarmsystemen bestaan over het algemeen uit apparaten die zich lokaal in bewaakte gebouwen bevinden. De apparaten communiceren met elkaar via speciale of gedeelde lokale verbindingen. Het systeem zelf communiceert vanaf de lokale locatie via een gateway, vaak gecontroleerd door een firewall. Voor de communicatie wordt vaak een openbaar datacommunicatiesysteem gebruikt, zoals een cloudsysteem. Veel oudere systemen maken nog steeds gebruik van analoge connectiviteit, bijvoorbeeld PSTN of andere vaste (niet IP) technologie. De gegevensopslag en de verwerking kunnen op afstand worden gehost of als cloudbron worden gedeeld. De activiteiten, het onderhoud en de diensten van derden worden op afstand uitgevoerd.

Onderzoek en bevindingen

Op basis van uitgebreid onderzoek van Europese en wereldwijde initiatieven, normen en ‘best practices’ heeft de TC79 WG17 een database ontwikkeld met meer dan vierhonderd normen die betrekking hebben op vele facetten van cyberbeveiliging. De database bestrijkt nu zowel verticale markten, zoals cyberbeveiligingsaspecten van elektriciteitscentrales en auto’s, als horizontale markten zoals IT-systemen, ICAS. Sommige normen en ‘best practices’ hebben betrekking op beginselen, zoals beheersystemen en procedures, terwijl andere betrekking hebben op technieken, zoals encryptie en technische functies. De werkgroep heeft besloten zich te concentreren op het koppelen van de relevante normen aan bedreigingen en afweermechanismen.

Activiteiten versnellen

Een andere bevinding van de werkgroep is dat de door de EU geleide activiteiten versnellen. Twee voorbeelden van deze versnelling zijn de EU Cyber Security Act en de ENISA Cyber Security Certification Schemes. De werkgroep merkte ook op dat het Gemeenschappelijk Technisch Comité 13 (JTC13) van CEN en CENELEC “eigen” EN’s ontwikkelt, waar hiaten bestaan, ter ondersteuning van EU-regelgeving (RED, eIDAS, GDPR, NIS, enz.). Deze lacunes moeten worden vermeden om het bewijs van conformiteit met deze verordeningen te kunnen leveren. De basis hiervoor wordt onder meer gelegd door IEC 62443 (Cybersecurity for Industrial Automation and Control Systems), de ISO 2700x-normenserie die organisaties helpt informatiemiddelen veilig te houden en ETSI 303645, de wereldwijd geldende norm voor cybersecurity van het IoT voor consumenten. Figuur 1 toont de strategie voor cyberbeveiliging voor industriële automatiserings- en besturingssystemen volgens IEC 62443.

Holistisch proces

Op basis van het onderzoek en de bevindingen heeft de werkgroep geconcludeerd dat cyberbeveiliging een holistisch proces is. Ook heeft zij ‘Reference Standards and Guidance on Best Practice Cyber Security for Alarm Systems’ gepubliceerd. Dit document over best practices, waarvan de tweede editie afgelopen juni is verschenen, biedt een overzicht van cyberbeveiligingsonderwerpen en ‑normen die relevant zijn voor alarmsystemen.

Met meer dan zestig pagina’s vond de werkgroep het nodig de gids te vereenvoudigen voor elk van de doelgroepen. Daartoe behoren fabrikanten, ontwerpers, integratoren en alarmcentrales. Om het document te vereenvoudigen, gebruikte de Werkgroep de Taxonomiepijlers die werden gepresenteerd in de brochure ‘Cybersecurity – Threat or Opportunity’ die Euralarm en CoESS in 2019 publiceerden (zie fig. 2). Voor elk van deze Taxonomiepijlers worden stroomdiagrammen ontwikkeld.

Speciale cybertaakgroep

Binnen de werkgroep is ook een speciale Cyber-taskgroep opgericht. Deze taakgroep deelt belangrijke cybergerelateerde kwesties met betrekking tot alarmsystemen, zoals de essentiële RED-eisen die van invloed zijn op alarmsystemen en de certificeringsregelingen die ENISA heeft ontwikkeld als onderdeel van de Cyber Security Act. Naast de nieuwe taakgroep is er ook nauw contact met JTC13 om de impact van hun werkzaamheden te overwegen en bijdragen te leveren en te ontvangen van het comité om de activiteiten verder te stroomlijnen.

BSIA Cyber Security Product Assurance Group

Binnen de BSIA (British Security Industry Association) hebben de activiteiten van de werkgroep cyberbeveiligingsaspecten van gekoppelde alarmsystemen geleid tot de oprichting van de Cyber Security Product Assurance Group (CySPAG). De groep bestaat uit lidbedrijven en andere belanghebbenden uit diverse subsectoren van de industrie en materiedeskundigen die zich richten op het verminderen van het risico van product- en dienstgerelateerde cybercriminaliteit. Deze belangengroep houdt zich actief bezig met de ontwikkeling van praktijkcodes, richtlijnen, certificeringsregelingen en onderwijs om productfabrikanten, bestekschrijvers en installateurs te ondersteunen bij het beheer van hun risico’s op het gebied van cyberbeveiliging. De groep streeft naar een praktische aanpak en erkent dat een cyberveilige oplossing een gezamenlijke inspanning van de belanghebbenden vergt, d.w.z. dat fabrikanten, ontwerpers en installateurs samen moeten werken en voortdurend ondersteuning en onderhoud moeten verlenen om een cyberveilige oplossing te bieden.

Eindgebruikers spelen ook een grote rol in cyberbeveiliging en moeten bewust worden gemaakt van hun rol in de beveiliging van hun systeem, niet alleen in het praktische beheer van de cybergevolgen voor hun geïnstalleerde systeem, maar ook in het maken van een weloverwogen keuze bij het selecteren van een geschikt bedrijf voor het leveren, installeren en onderhouden van hun gekoppelde beveiligingssysteem.

Het cyberbeveiligingslandschap van risico’s en bedreigingen ontwikkelt zich voortdurend; de uitdaging is dan ook om innovatie in onze industrie te ondersteunen en tegelijkertijd de introductie van onaanvaardbare risico’s te voorkomen. CySPAG richt zich vooral op het evalueren van het cyberbeveiligingslandschap en het ontwikkelen van manieren waarop deze risico’s en bedreigingen kunnen worden beperkt. Ook in andere Europese landen worden initiatieven gestart. Euralarm ondersteunt deze initiatieven en draagt waar mogelijk bij.