In het tweede kwartaal van 2022 is het aantal exploits voor kwetsbaarheden in de Microsoft Office-suite toegenomen. Microsoft Office was hier goed voor 82% van het totale aantal exploits op verschillende platforms, zo blijkt uit het nieuwste Kaspersky kwartaalrapport over malware. Oude versies van applicaties blijven het belangrijkste doelwit voor cybercriminelen, waarbij in het afgelopen kwartaal in totaal wereldwijd bijna 547.000 gebruikers werden getroffen door overeenkomstige kwetsbaarheden. Bovendien is het aantal gebruikers dat werd getroffen door de Microsoft MSHTML Remote Code Execution-kwetsbaarheid, die eerder werd gespot in gerichte aanvallen, acht keer zo hoog geworden.

In het tweede kwartaal van 2022 nam het aantal aanvallen toe waarbij kwetsbaarheden in de Microsoft Office-suite werden misbruikt. In totaal – nu goed voor 82% van het totale aantal exploits voor verschillende platforms en software, zoals Adobe Flash, Android, Java, enzovoort.

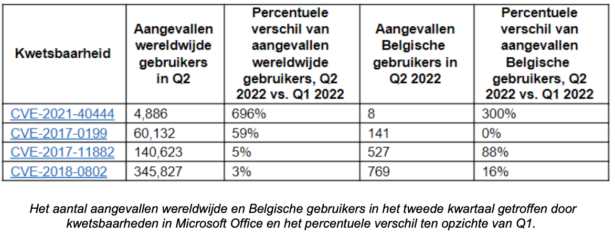

Kaspersky-experts ontdekten dat exploits voor de kwetsbaarheid, aangeduid als CVE-2021–40444, werden gebruikt om bijna 5.000 mensen aan te vallen in Q2 2022, wat acht keer meer is dan tijdens Q1 2022. Alhoewel het in België maar om acht aanvallen ging in Q2 2022, is het wel vier keer meer dan het kwartaal daarvoor. Deze zero-day kwetsbaarheid in Internet Explorer’s engine MSHTML werd voor het eerst gemeld in september 2021. De engine is een systeemcomponent die door Microsoft Office-applicaties wordt gebruikt om webcontent te verwerken. Wanneer het wordt misbruikt, kan kwaadaardige code op afstand worden uitgevoerd op de computers van slachtoffers.

Volgens de telemetriegegevens van Kaspersky werd CVE-2021–40444 eerder uitgebuit tijdens aanvallen op organisaties in verschillende sectoren als energie en industrie, financiële en medische technologie, maar ook telecommunicatie en IT.

“Omdat de kwetsbaarheid vrij eenvoudig te gebruiken is, verwachten we een toename van de exploitatie ervan. Criminelen maken kwaadaardige documenten en overtuigen hun slachtoffers om deze te openen via social engineering-technieken. De Microsoft Office-applicatie downloadt vervolgens een kwaadaardig script en voert het uit. Om het zekere voor het onzekere te nemen, is het van vitaal belang om de patch van de leverancier te installeren, securityoplossingen te gebruiken die misbruik van de kwetsbaarheid kunnen detecteren, en werknemers bewust te houden van moderne cyberbedreigingen”, zegt Alexander Kolesnikov, malware-analist bij Kaspersky.

Oudere versies van Microsoft Office-suite zijn een uitnodiging voor aanvallers

CVE-2018–0802 en CVE-2017–11882 werden leiders in termen van het totale aantal slachtoffers in Q2 2022 en zagen een lichte stijging ten opzichte van Q1. Ze werden gebruikt om bijna 487.000 gebruikers aan te vallen via oudere versies van programma’s van de Microsoft Office-suite, die nog steeds vrij populair zijn en een zeer aantrekkelijk doelwit vormen voor criminelen. In België werd ook een groei geregistreerd voor beide kwetsbaarheden, voor CVE-2018–0802 ging het om een toename van 16%, voor kwetsbaarheid CVE-2017–11882 om een groei van 88%.

Door deze kwetsbaarheden te misbruiken, verspreidden aanvallers meestal schadelijke documenten om het geheugen van de Equation Editor-component te beschadigen en voerden ze schadelijke code uit op de computer van het slachtoffer.

Het aantal gebruikers dat werd getroffen door CVE-2017–0199 steeg met 59 procent tot meer dan 60.000. Deze stijging was alleen niet te zien in België, waar juist evenveel aanvallen werden geregistreerd als het kwartaal daarvoor. Als deze kwetsbaarheid met succes wordt uitgebuit, kunnen aanvallers de computer van een slachtoffer besturen en zonder hun medeweten gegevens bekijken, wijzigen of verwijderen.

Lees meer over malware-aanvallen in Q2 2022 op Securelist.com.