Fortine publiceert vandaag een nieuwe editie van zijn halfjaarlijkse FortiGuard Labs Global Threat Landscape Report. Een gedetailleerde bespreking van het rapport en belangrijke conclusies zijn te vinden in het blog van Fortinet.

Onderzoeksbevindingen die in het rapport over het eerste halfjaar van 2022 aan bod komen zijn onder meer:

- Steeds meer ransomware-varianten steken de kop op als gevolg van de populariteit van Ransomware-as-a-Service (RaaS) op het dark web.

- Cybercriminelen blijven hun pijlen richten op de endpoints van mobiele en thuiswerkers om toegang tot bedrijfsnetwerken te krijgen. Omgevingen met operationele technologie (OT) en informatietechnologie (IT) zijn aantrekkelijke doelwitten voor cybercriminelen die misbruik willen maken van het groeiende aanvalsoppervlak en de convergentie tussen IT en OT.

- Het wapenarsenaal van cybercriminelen wordt aangevuld met steeds meer verwoestende cyberbedreigingen, getuige de brede verspreiding van wiper-malware.

- Cybercriminelen omarmen technieken voor het uitvoeren van verkenningen en het omzeilen van beveiligingsmechanismen om trefzekerder te werk te kunnen gaan en de processen en systemen van hun doelwit tot wapens om te vormen.

De groei van ransomware-varianten wijst op de ontwikkeling van criminele ecosystemen

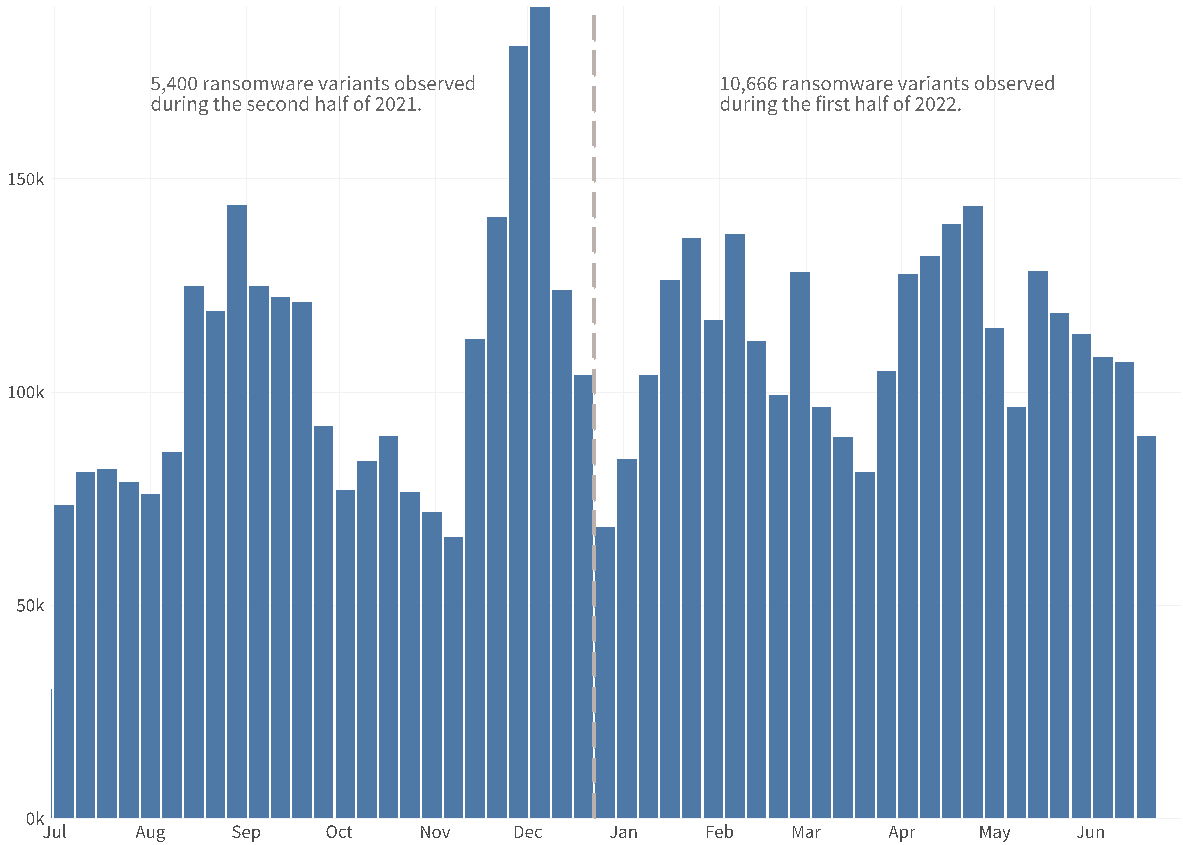

Ransomware blijft een van de belangrijkste bedreigingen. Cybercriminelen investeren hier volop tijd en geld in. FortiGuard Labs observeerde de afgelopen zes maanden in totaal 10.666 ransomware-varianten. In het vorige halfjaar was dat nog slechts 5.400. Dit vertegenwoordigt een groei van bijna 100% van het aantal ransomware-varianten in zes maanden tijd. RaaS blijft vanwege zijn populariteit op het dark web een belangrijke groeimotor achter een cybercriminele industrie die organisaties dwingt tot het betalen van losgeld. Bedrijven van elke omvang en in elke sector moeten een proactieve aanpak van cybersecurity hanteren om zich tegen ransomware te beschermen. Dat vraagt om raal-time overzicht, bescherming en herstel in combinatie met zero trust network access (ZTNA) en geavanceerde endpoint detection & response (EDR)-functionaliteit.

Het OT en endpoints blijven populaire doelwitten

De convergentie van IT en OT en de endpoints die voor work from anywhere worden ingezet bieden cybercriminelen volop kansen om het groeiende aanvalsoppervlak te bestoken. Vaak maken ze gebruik van kwetsbaarheden op endpoints om bedrijfsnetwerken binnen te dringen. Populaire technieken waren misbruik van een spoofing-kwetsbaarheid (CVE 2022–26925) en een kwetsbaarheid die het mogelijk maakte om op afstand kwaadaardige code uit te voeren (CVE 2022–26937). Een analyse van het aantal kwetsbaarheden op endpoints en het aantal malware-detecties wijst uit dat cybercriminelen optimaal gebruik weten te maken van zowel oude als nieuwe kwetsbaarheden om zich toegang tot netwerken te verschaffen. Ze maken ook grif misbruik van kwetsbaarheden binnen OT-systemen. Dat is te wijten aan de convergentie van IT- en OT-omgevingen en het feit dat cybercriminelen zoals staatshackers met OT-aanvallen grote schade kunnen aanrichten. Geavanceerde oplossingen voor endpointbeveiliging kunnen het aantal cyberaanvallen terugdringen en bijdragen aan een effectiever herstel van besmette apparaten in een vroegtijdig aanvalsstadium. Organisaties kunnen daarnaast een beroep doen op diensten als een digital risk protection service (DRPS) om kwetsbaarheden in hun infrastructuur bloot te leggen en contextuele informatie te ontvangen die hen inzicht biedt in actuele en toekomstige bedreigingen.

Verwoestende aanvallen met wiper-malware groeien in aantal

Trends op het gebied van wiper-malware wijzen op de zorgwekkende opkomst van nog verwoestender en geavanceerdere aanvalstechnieken waarbij de data van het slachtoffer wordt gewist. De oorlog in Oekraïne gaf de aanzet tot een forse toename van disk wiping-malware. Aanvallen hiermee waren vooral gericht op vitale infrastructuren. FortiGuard Labs identificeerde in de eerste maanden van 2022 zeven belangrijke nieuwe wiper-varianten. Die werden ingezet voor diverse aanvallen tegen overheidsinstellingen, militaire organisaties en bedrijven. Aanvallen met wiper-malware beperkten zich niet tot één geografische regio. Ze werden naast Oekraïne in 24 andere landen gedetecteerd. Het minimaliseren van de impact van dat soort aanvallen vraagt om het opvoeren van de detectiecapaciteit door het combineren van network detection & response (NDR)-functionaliteit met zelflerende artificial intelligence. Daarnaast is het van groot belang om back-ups op een externe offline locatie op te slaan.

Het omzeilen van beveiligingsmechanismen blijft de belangrijkste aanvalstactiek

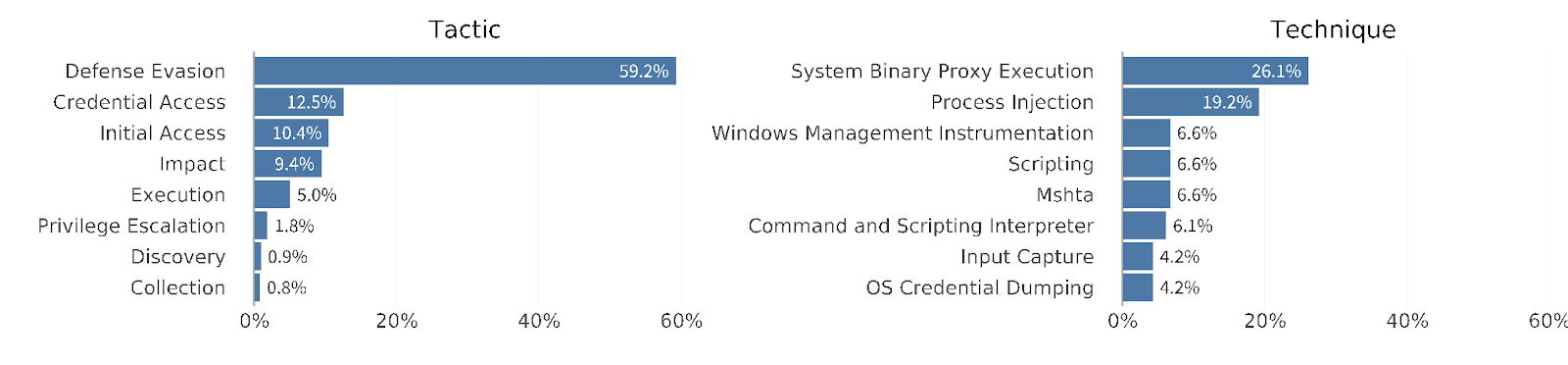

Een analyse van de verschillende strategieën die cybercriminelen hanteren werpt licht op de ontwikkeling van aanvalstechnieken. FortiGuard Labs analyseerde de werking van gedetecteerde malware om na te gaan welke technieken de afgelopen zes maanden het vaakst werden gebruikt. Het omzeilen van beveiligingsmechanismen preek bovenaan de lijst van meest gebruikte tactieken van ontwikkelaars van malware. Zij proberen om beveiligingsmechanismen te omzeilen door hun aanvalstechnieken te verhullen. Ze maken bijvoorbeeld gebruik van een bonafide certificaat om misbruik te maken van vertrouwde processen. De op een na populairste techniek was procesinjectie. Hierbij injecteren cybercriminelen code in de adresruimte van een proces om beveiligingsmechanismen te omzeilen en ongezien hun gang te kunnen gaan.

Organisaties kunnen effectievere bescherming bieden tegen het uitgebreide wapenarsenaal van cybercriminelen als ze over praktisch inzetbare bedreigingsinformatie beschikken. Geïntegreerde, door AI en machine learning aangestuurde security-platforms met geavanceerde functionaliteit voor detectie en incidentrespons die met real-time bedreigingsinformatie zijn onmisbaar om bescherming te bieden voor alle randen van hybride netwerken.

Door AI ondersteunde beveiliging van het complete aanvalsoppervlak

Organisaties die bedreigingsinformatie analyseren om diepgaand inzicht te verwerven in de doelstellingen en tactieken van cybercriminelen zullen beter in staat zijn om hun beveiligingsmechanismen aan te passen en snel en proactief te reageren op nieuwe aanvalstechnieken. Kennis van de laatste cyberbedreigingen is van cruciaal belang om het patchen van kwetsbaarheden op prioriteit in te delen en IT- en OT-omgevingen effectiever te beschermen. Security awareness-training is eveneens van belang om werknemers en security-teams op de hoogte te houden van het veranderende bedreigingslandschap. Organisaties hebben daarnaast beveiligingsprocessen nodig die het grote aantal geavanceerde en dynamische moderne cyberbedreigingen met de snelheid van het netwerk in de kiem kunnen smoren. Een door AI en ML ondersteunde beveiligingsstrategie die voorziet in detectie, preventie en incidentrespons en is gebaseerd op een mesh-architectuurbiedt de mogelijkheid van een veel hechtere integratie, intensievere automatisering en een snellere, gecoördineerde en effectieve reactie op cyberbedreigingen binnen het netwerk met al zijn vertakkingen.

Derek Manky, chief security strategist en vice president Global Threat Intelligence bij FortiGuard Labs: “Cybercriminelen hanteren steeds slimmere manieren om beveiligingsmechanismen te omzeilen en breiden hun netwerk van criminele partners verder uit. Ze gaan uiterst agressief te werken en deinzen niet terug voor afpersing of het wissen van data van hun slachtoffers. In aanloop naar hun aanvallen voeren ze uitgebreide verkenningen van het netwerk van hun doelwit om maximaal resultaat te boeken. Om geavanceerde aanvallen tegen te gaan hebben organisaties geïntegreerde security-oplossingen nodig die met real-time bedreigingsinformatie worden gevoed. Die oplossingen moeten in staat zijn om bedreigingspatronen te detecteren en enorme hoeveelheden gegevens tegen elkaar af te zetten om afwijkende activiteiten te identificeren en automatisch gecoördineerde tegenmaatregelen in werking te zetten binnen hybride netwerken.”

Deze nieuwe editie van het Global Threat Landscape Report vormt de neerslag van de collectieve kennis van FortiGuard Labs. Deze is gebaseerd op informatie over miljarden beveiligingsincidenten die in de tweede helft van 2022 werd verzameld via het wereldwijde sensornetwerk van Fortinet. Het MITRE ATT&CK-framework verdeelt de aanvalstechnieken van cybercriminelen onder in drie categorieën: verkennen, het opbouwen van een aanwezigheid en de eerste toegang. Het FortiGuard Labs Global Threat Landscape Report gebruikt dit model om te beschrijven hoe cybercriminelen kwetsbaarheden vinden, een kwaadaardige infrastructuur inrichten en misbruik maken van de kwetsbaarheden binnen de systemen van hun doelwit. Het rapport biedt zowel wereldwijde als regionale perspectieven en behandelt cyberbedreigingen die het op IT- en OT-omgevingen hebben gemunt.