Check Point Research (CPR) waarschuwt LinkedIn-gebruikers extra uit te kijken voor verdachte e-mails schijnbaar afkomstig van het zakelijke netwerk. Het CPR Brand Phishing Report rangschikt de merken die hackers het vaakst imiteerden om mensen te verleiden hun persoonlijke gegevens te delen. LinkedIn staat voor het eerst bovenaan deze lijst, met 52 procent van alle phishing-aanvallen wereldwijd. Dat is een stijging van 44 procent ten opzichte van het vorige kwartaal toen LinkedIn op de vijfde plaats stond en bij slechts 8 procent van de phishing-pogingen betrokken was. Het nieuwe rapport van CPR gaat over de eerste drie maanden van dit jaar en laat een opkomende trend zien van kwaadwillenden die gebruik maken van sociale netwerken.

Merk-phishingaanval

Bij een merk-phishingaanval proberen criminelen de officiële website van een bekend merk na te bootsen door een domeinnaam of URL en webpagina-ontwerp te gebruiken die bijna niet te onderscheiden zijn van de echte site. De link naar de nepwebsite kan per e-mail of sms naar het doelwit worden gestuurd, een gebruiker kan tijdens het surfen op het web worden omgeleid, of hij kan worden geactiveerd vanuit een frauduleuze mobiele toepassing. De valse website bevat vaak een formulier dat is bedoeld om de gebruikersgegevens, betalingsgegevens of andere persoonlijke informatie te stelen.

Top 10-lijst

Hieronder staan de top 10 merken gerangschikt op frequentie waarmee ze wereldwijd gebruikt worden voor merk-phishingaanvallen.

1. LinkedIn (52 procent)

2. DHL (14 procent)

3. Google (7 procent)

4. Microsoft (6 procent)

5. FedEx (6 procent)

6. WhatsApp (4 procent)

7. Amazon (2 procent)

8. Maersk (1 procent)

9. AliExpress (0,8 procent)

10. Apple (0,8 procent)

Het sociale netwerk LinkedIn domineert voor het eerst in de geschiedenis de ranglijst, met meer dan de helft (52 procent) van alle phishing-pogingen tijdens het eerste kwartaal. Dit is een spectaculaire stijging van 44 procentpunten ten opzichte van het vorige kwartaal, toen de professionele netwerksite op de vijfde plaats stond en slechts 8 procent van de phishing-pogingen voor zijn rekening nam. LinkedIn haalde DHL in als het meest getargete merk, dat nu op de tweede plaats staat en goed was voor 14 procent van alle phishing-pogingen tijdens het eerste kwartaal. WhatsApp behield zijn positie in de top tien en was wereldwijd goed voor bijna 1 op 20 phishing-aanvallen.

"Deze phishing-pogingen zijn gelegenheidsaanvallen. Criminele groepen zetten deze phishing-pogingen op grote schaal op en voeren ze uit met als doel zoveel mogelijk mensen zover te krijgen dat ze hun persoonlijke gegevens prijsgeven. Sommige aanvallen zijn gericht op het verkrijgen van macht over individuen of het stelen van hun informatie, zoals we nu zien bij LinkedIn. Andere zijn pogingen om malware op bedrijfsnetwerken in te zetten, zoals de nep-e-mails met vervalste vervoersdocumenten die we bijvoorbeeld veel in de scheepvaartsector zien”, zegt Zahier Madhar, Security Engineer Expert bij Check Point Software in België.

“Als er ooit enige twijfel was dat sociale media een van de meest getargete sectoren zouden worden, dan heeft Q1 die twijfel weggenomen. Terwijl Facebook uit de top tien is verdwenen, staat LinkedIn nu op nummer één en is verantwoordelijk voor meer dan de helft van alle phishing-pogingen tot nu toe dit jaar. De beste verdediging tegen phishing-dreigingen is, zoals altijd, kennis. Vooral werknemers moeten worden getraind om verdachte afwijkingen te herkennen, zoals verkeerd gespelde domeinen, typefouten, onjuiste datums en andere details die een kwaadaardige e-mail of sms kunnen ontmaskeren. Vooral LinkedIn-gebruikers moeten de komende maanden extra waakzaam zijn."

Tips voor cyberveiligheid

- Wees voorzichtig met het verstrekken van persoonlijke gegevens en referenties aan zakelijke applicaties of websites

- Denk twee keer na voordat je e-mailbijlages of links opent, vooral e-mails die beweren van bedrijven als LinkedIn of DHL afkomstig te zijn, aangezien de kans op imitatie momenteel het grootst is bij deze bedrijven

- Let op spelfouten in e-mails

- Pas op voor dringe

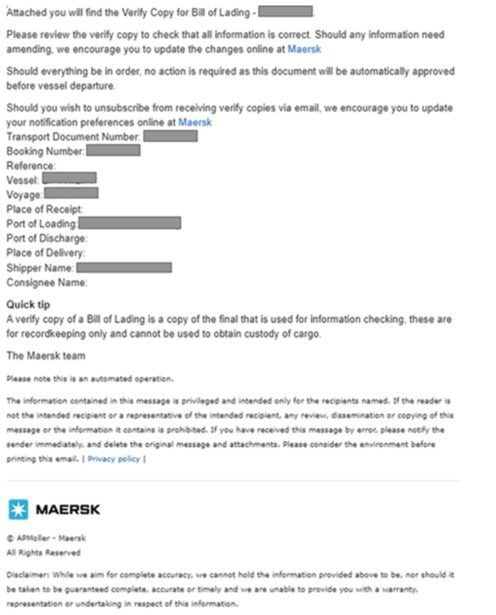

Voorbeeld: Maersk-imitatie

In het eerste kwartaal van 2022 heeft CPR een phishing-e-mail waargenomen die Maersk-branding gebruikte en probeerde de Agent Tesla RAT (Remote Access Trojan) naar de machine van de gebruiker te downloaden. De e-mail (zie afbeelding), die leek alsof hij was verzonden vanaf "Maersk Notification (service@maersk[.]com)", bevatte het onderwerp "Maersk : Verify Copy for Bill of Lading XXXXXXXXX ready for verification.". In de inhoud werd gevraagd om een excel-bestand "Transport-Document" te downloaden, waardoor het systeem geïnfecteerd zou worden met Agent Tesla, een bekende spyware gericht op het stelen van gevoelige informatie van het apparaat van een slachtoffer zoals opgeslagen toepassingsgegevens en toetsenbordinvoer (keylogger).