Een nieuw rapport van Barracuda laat zien hoe spearphishing-aanvallen zich ontwikkelen. Het rapport, Spear Phishing: Key findings on the latest social engineering tactics and the growing complexity of attacks », geeft een overzicht van recente trends in spearphishing-aanvallen en laat zien wat bedrijven kunnen doen om zich hiertegen te beschermen.

Het rapport onderzoekt de actuele trends in spearphishing, welke bedrijven vaakst worden aangevallen, de nieuwe trucs die aanvallers gebruiken om de verdediging te omzeilen en het aantal accounts dat in 2021 met succes is gehackt. Ook komen best practices en technologie aan bod die organisaties zouden moeten inzetten om zich tegen dit type aanvallen te verdedigen.

Enkele belangrijke bevindingen

Tussen januari 2021 en december 2021 hebben Barracuda-onderzoekers miljoenen e‑mails van duizenden bedrijven geanalyseerd. Hier zijn enkele belangrijke conclusies uit hun analyse:

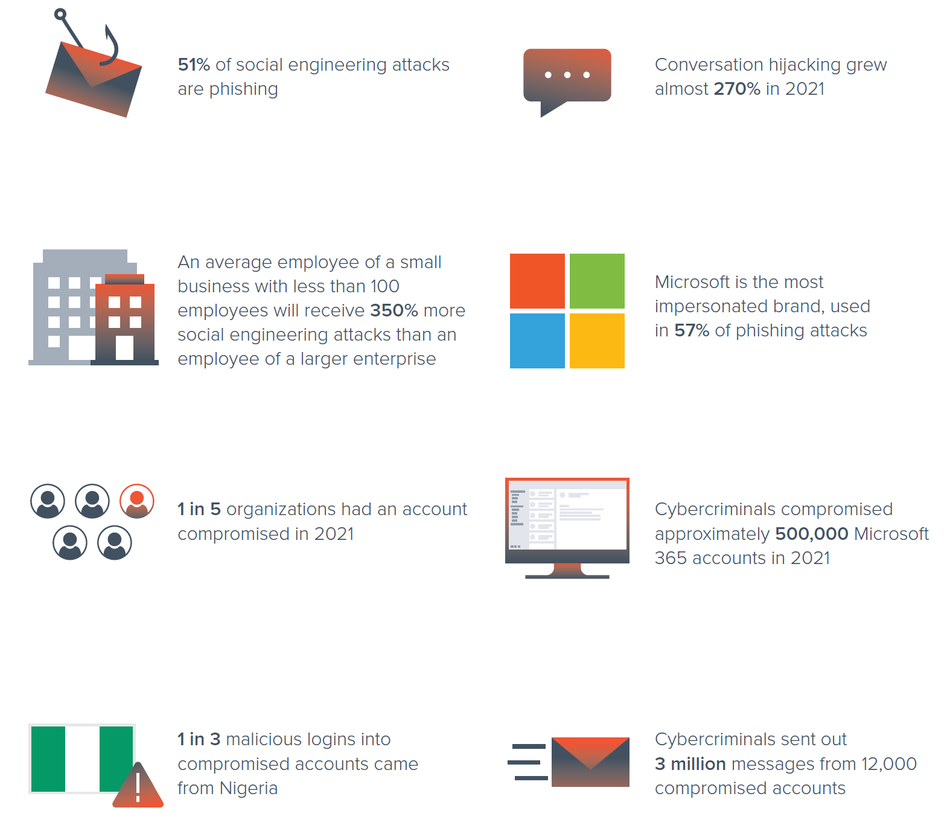

- Een gemiddelde werknemer bij een klein bedrijf met minder dan 100 werknemers heeft te maken met 3,5 keer meer social engineering-aanvallen dan een werknemer bij een grotere organisatie.

- Het kapen van e‑mail conversaties is in 2021 met bijna 270% toegenomen.

- Bij 51% van de social engineering-aanvallen gaat het om phishing.

- Microsoft is het meest geïmiteerde merk en wordt gebruikt bij 57% van de phishing-aanvallen.

- Bij 1 op de 5 organisaties is in 2021 een e‑mail account gecompromitteerd.

- Cybercriminelen hebben in 2021 ongeveer 500.000 Microsoft 365-accounts gehackt.

- 1 op de 3 kwaadaardige inlogpogingen op gecompromitteerde accounts vond plaats vanuit Nigeria.

- Cybercriminelen stuurden in 2021 drie miljoen berichten via 12.000 gecompromitteerde accounts.

In het rapport beschrijven de onderzoekers van Barracuda ook 13 soorten e‑maildreigingen waar organisaties mee te maken hebben. Dit varieert van aanvallen met grote aantallen e‑mailberichten, zoals spam of malware, tot meer doelgerichte dreigingen waarbij vooral social engineering wordt toegepast, zoals business e‑mail compromise (BEC) en het imiteren van bedrijven.

Kleine ondernemingen een doelwit

Het idee dat kleine ondernemingen minder interessant zijn voor criminelen dan grote organisaties, is niet juist, zo blijkt uit het onderzoek. Juist werknemers bij kleinere bedrijven zijn vaker het doelwit van een social engineering-aanval, met mogelijk ernstige gevolgen voor zo’n bedrijf. Daarom moeten ook deze bedrijven de nodige aandacht schenken aan security.

“Kleine bedrijven beschikken vaak over minder middelen en hebben een gebrek aan securityexpertise, waardoor ze kwetsbaarder zijn voor spearphishing aanvallen. Cybercriminelen profiteren daarvan”, zegt Alain Luxembourg, regional director Benelux bij Barracuda. “Daarom is het belangrijk voor bedrijven van iedere omvang om te investeren in security, zowel in technologie als in de educatie van gebruikers. De potentiële schade ten gevolge van een data-inbraak of een gecompromitteerd account is hoger.”

E‑mail security op basis van regels, beleid, backlists/white lists, identificatie-signatures en andere vormen van traditionele e‑mail security zijn niet langer effectief tegen dreigingen en aanvallen die voortdurend verder worden ontwikkeld. Criminelen gebruiken een combinatie van verschillende tactieken om slachtoffers te misleiden en ze zo ver te krijgen om bepaalde acties uit te voeren. Bijvoorbeeld het ingeven van inloggegevens waarmee aanvallers toegang krijgen tot accounts of de bedrijfsomgeving, het delen van gevoelige informatie die vervolgens wordt doorverkocht of wordt gebruikt voor verdere aanvallen, of het doen van een betaling naar een bankrekening van een crimineel.