Veel Internet of Things (IoT)-apparaten blijken zichtbaar voor aanvallers. Onderzoekers van Trend Micro hebben de proef op de som genomen en zijn via de zoekmachine Shodan op zoek gegaan naar IoT-apparaten in de tien grootste Amerikaanse steden die via internet toegankelijk zijn. In totaal werden maar liefst ruim 178 miljoen apparaten opgespoord. Vermoedelijk ligt het aantal wereldwijd nog veel hoger.

Dit hebben Trend Micro onderzoekers Numaan Huq, Stephen Hilt en Natasha Hellberg bekend gemaakt op de RSA conferentie in het Amerikaanse San Francisco. De data in het onderzoek is gebaseerd op gegevens die Shodan heeft aangeleverd over de maand februari 2016. Het gaat om 178.032.637 hits die afkomstig zijn van het scannen van 45,597,847 unieke IPv4 en 256,516 unieke IPv6 adressen.

Webcams, NAS-systemen, routers en printers

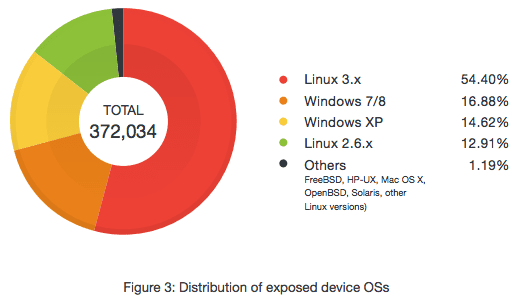

De onderzoekers hebben uiteenlopende apparaten opgespoord via Shodan. Denk hierbij aan webcams, netwerkopslagsystemen (NAS-systemen), routers, printers, mobiele apparaten en medische producten. In de meeste gevallen gaat het om apparaten die draaien op Linux 3.x. Daarnaast spreekt Trend Micro over een ‘significant’ aantal webservers, mailservers en databases.

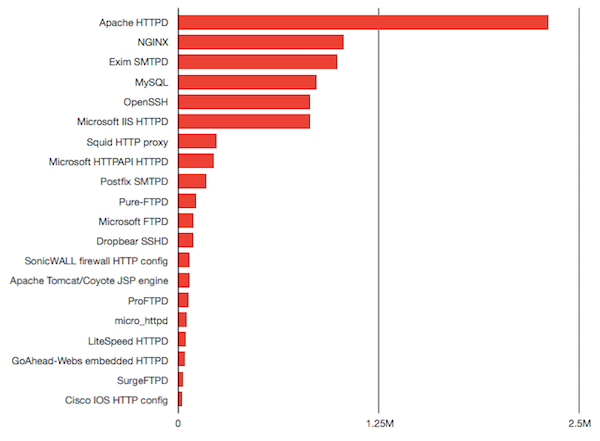

Apache HTTPD blijkt het vaakst toegankelijk te zijn via internet, gevolgd door NGINX, Exim SMTPD, MySQL en OpenSSH.

In het onderzoek is specifiek gekeken naar apparaten die zichtbaar en toegankelijk zijn via internet, en niet zo zeer naar beveiligingsproblemen in de apparaten. Desondanks stellen de onderzoekers dat de toegankelijkheid via internet risico’s oplevert op het gebied van IT-beveiliging. Zo zijn veel IoT-apparaten niet voorzien van basale beveiligingsfuncties en dus slecht beveiligd tegen cyberaanvallen.

Niet goed geconfigureerd

Daarnaast zijn veel IoT-apparaten niet goed geconfigureerd, waardoor persoonlijke gegevens van nietsvermoedende gebruikers onbedoeld via internet toegankelijk zijn. Ook merkt Trend Micro dat veel IoT-apparaten niet automatisch worden geüpdatet, terwijl veel gebruikers verzuimen de apparaten handmatig van updates te voorzien. De software op veel IoT-apparaten is hierdoor verouderd, wat cybercriminelen in de kaart speelt.

Ondanks dat niet specifiek is gezocht naar beveiligingsproblemen in de aangetroffen apparaten, hebben de onderzoekers wel gekeken hoeveel apparaten kwetsbaar zijn voor een aantal specifieke kwetsbaarheden. Het gaat hierbij om:

- CVE-2013–1391 (digital video recorder [DVR] configuration disclosure),

- CVE-2013–1899 (argument injection in PostgreSQL),

- CVE-2014–0160 (Heartbleed, OpenSSL),

- CVE-2015–0204 (Freak, OpenSSL),

- CVE-2015–2080 (Jetty remote unauthenticated credential disclosure)

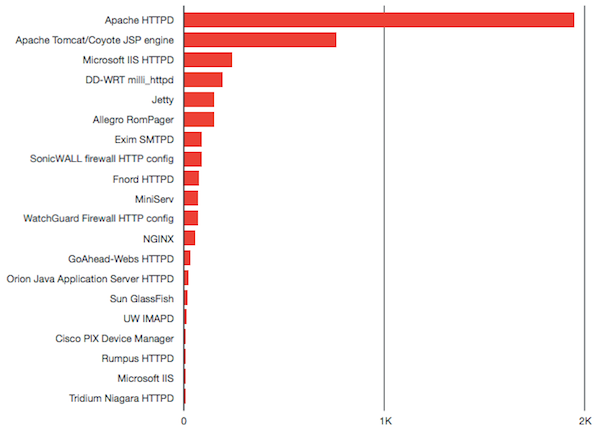

De top 20 met de vaakst toegankelijke kwetsbare producten ziet er als volgt uit:

Rapport

Meer informatie over het onderzoek en een overzicht van het soort apparaten en databases die Trend Micro tijdens het onderzoek heeft aangetroffen is te vinden in het onderzoeksrapport dat Trend Micro heeft vrijgegeven.