Het Cloudforce One- en Trust and Safety-team van Cloudflare hebben deelgenomen aan een gecoördineerde verstoring van de malware-acties van Lumma Stealer. Lumma Stealer (ook bekend als LummaC2) maakt deel uit van een bredere categorie malware die informatie steelt en een ernstige dreiging vormt voor zowel individuen als organisaties. Door het stelen van inloggegevens, cryptocurrency-portefeuilles, cookies en andere gevoelige gegevens van geïnfecteerde machines, faciliteert Lumma een breed scala aan criminele activiteiten. Onder andere financiële fraude, identiteitsdiefstal en inbreuken op bedrijfssystemen die tot ransomware kunnen leiden. Het is essentieel om dit criminele ecosysteem te ontwrichten om gebruikers te beschermen, de cybercriminaliteitseconomie te ondermijnen en verdere schade te voorkomen.

Wereldwijde ontwrichtingsactie

Lumma Stealer probeerde de infrastructuur van verschillende serviceproviders, waaronder die van Cloudflare, te misbruiken ter ondersteuning van hun malware-acties. Cloudflare ontdekte het misbruik van Lumma Stealer en nam deel aan een door Microsoft geleide ontwrichtingsactie. Microsoft werkte bij deze inspanning samen met andere particuliere partners in de sector. Het ging hierbij zowel om direct getroffen partijen als om partijen die inlichtingen en technische ondersteuning bieden, samen met het Amerikaanse Ministerie van Justitie, het European Cybercrime Center (EC3) van Europol en het Japanse Cybercrime Control Center (JC3).

Samenvatting

- Lumma Stealer is een Malware-as-a-Service-dienst waarmee criminelen toegang tot een controlepaneel kunnen huren. Met als doel gestolen data ophalen en aangepaste builds van de malware-payload creëren, voor distributie naar slachtoffers overal ter wereld.

- Lumma Stealer wordt, net als veel andere malware die informatie steelt, voornamelijk verspreid via social engineering-campagnes. De doelwitten worden verleid om instructies te volgen, waarna de malware wordt gedownload en geactiveerd.

- Dankzij de Lumma Stealer-ontwrichtingsactie hebben de Lumma-operators niet langer toegang tot hun controlepaneel, de marktplaats voor gestolen data, of de infrastructuur die wordt gebruikt voor de verzameling en het beheer van die data. Deze acties zorgen voor operationele en financiële kosten voor zowel de Lumma-operators als hun klanten, waardoor zij gedwongen worden hun diensten opnieuw op een alternatieve infrastructuur op te bouwen.

Wat is Lumma Stealer?

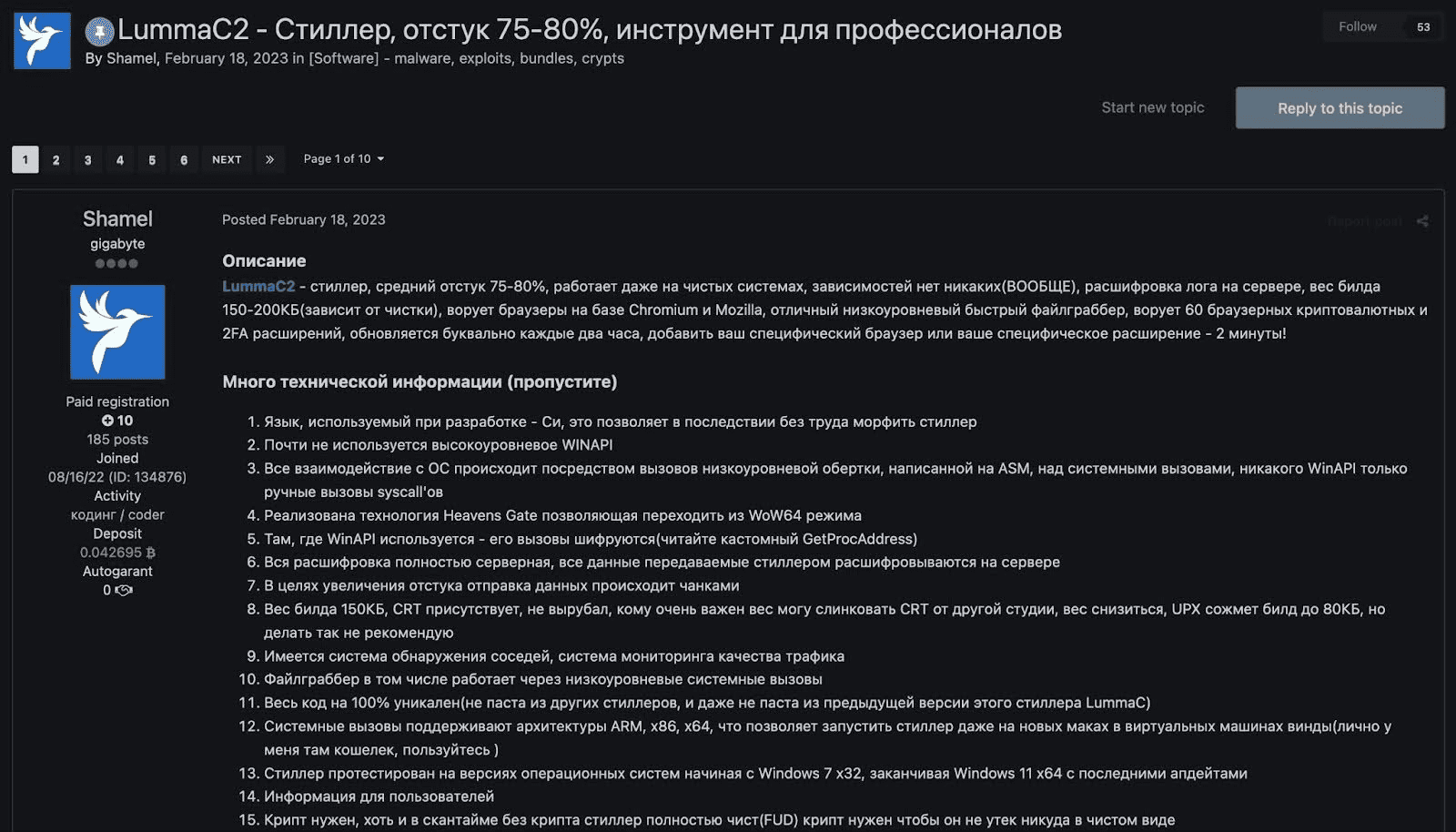

Lumma Stealer werd voor het eerst ontdekt toen het in februari 2023 berichten op de Russischtalige misdaadforums Exploit en XSS plaatste. Het grootste deel van Lumma’s zaken wordt nu via Telegram gedaan, waar criminelen toegang tot het controlepaneel met diverse cryptovaluta kunnen kopen. De originele verkoopthread van Lumma, zoals hieronder te zien is, verscheen op misdaadforums en werd gelinkt aan een website die al enige tijd offline was vóór de huidige ontwrichtingsactie.

Exploit-lid Shamel plaatste de originele verkoopthread namens LummaC2

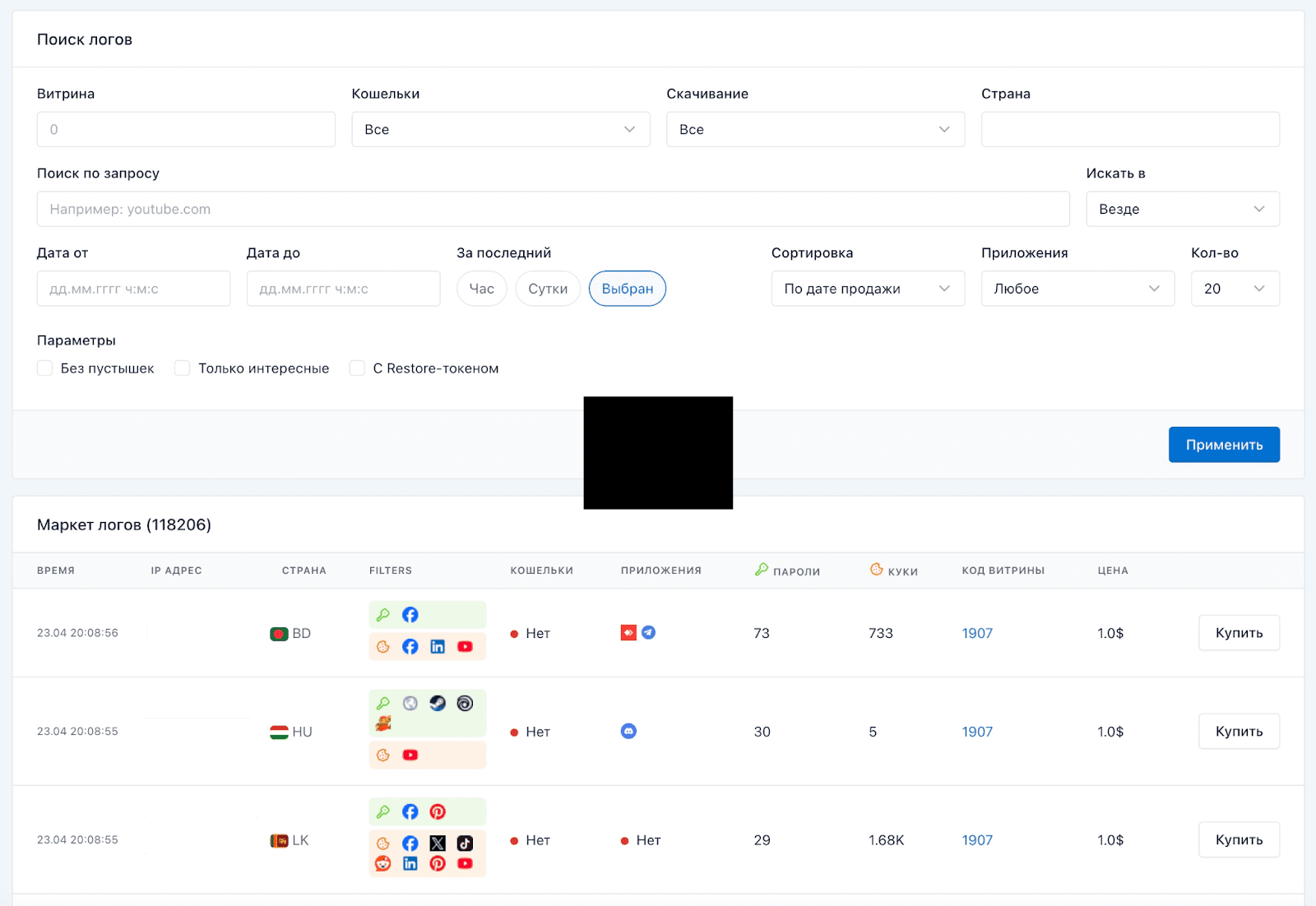

De gestolen inloggegevens die door de Lumma-beheerders werden verzameld, de zogenaamde ‘logs’, werden geparsed en geïndexeerd voor Lumma’s eigen marktplaats. Daar konden criminelen credits met cryptocurrency kopen en op zoek gaan naar lucratieve inloggegevens. De logs van Lumma werden ook door andere criminelen verzameld die de toegang tot hun collecties via Telegram verkochten.

Infectiemethoden

De meest recente campagnes gericht op het stelen van informatie maken gebruik van social engineering en niet van het uitbuiten van een kwetsbaarheid. Microsoft en andere bedrijven hebben een techniek gedocumenteerd die bekendstaat als ClickFix. Hierbij krijgen gebruikers die een gecompromitteerde website bezoeken of schadelijke advertenties tegenkomen, een misleidende pop-up te zien, waarin ze worden gewaarschuwd voor dringende problemen met hun computer. Via de pop-up krijgen gebruikers de opdracht om sneltoetsen te gebruiken waarmee een extern PowerShell-script wordt gestart, dat vervolgens een payload, zoals LummaC2, downloadt en activeert.

De payloads van Lumma worden doorgaans verspreid via pay-per-install (PPI)-netwerken of via verkopers die installaties als een service leveren. De prijs hangt doorgaans af van de locatie van de installatie en of het doelapparaat een mobiele telefoon of een desktopcomputer is. Lumma en andere infostealers worden vaak meegeleverd met gekraakte versies van populaire software. Ze richten zich dus op gebruikers die niet willen betalen voor legitieme licenties. Om het nog erger te maken, steken de operators achter LummaC2 veel moeite in het omzeilen van de detectie van hun malware door populaire antivirus-oplossingen.

Activiteiten van Lumma Stealer beperken

Om Lumma Stealer goed te kunnen bestrijden, is een gelaagde beveiligingsaanpak nodig. Het is namelijk een snel evoluerende infostealer die vaak verspreid wordt via malvertising, phishing of gecompromitteerde software. IT-securityteams moeten de toegang tot nieuwe domeinen zorgvuldig beperken, aangezien nieuw geregistreerde domeinen (NRD’s) veel door LummaC2 worden gebruikt. Gebruikers buiten een bedrijf kunnen overwegen om de uitvoering van PowerShell en andere scripts te beperken of te voorkomen als dit niet nodig is. Verder moete de IT-securityteams nog rekening houden met het volgende:

Endpoint-bescherming en ‑verharding

- Sta gebruikers niet toe uitvoerbare bestanden van niet-vertrouwde sites te downloaden

- Sta gebruikers niet toe om scripts of Microsoft Office-macro’s te downloaden of uit te voeren die van het internet worden gedownload, niet zijn ondertekend zijn of door het bedrijfsbeleid niet expliciet toegestaan zijn

- Gebruik betrouwbare eindpuntdetectie en ‑response (EDR)-tools die verdacht gedrag kunnen detecteren, zoals het scrapen van inloggegevens of onbevoegde toegang tot bestanden

- Gebruik een toestemmingslijst om te voorkomen dat onbekende uitvoerbare bestanden (inclusief gedownloade payloads) worden geactiveerd

- Schakel PowerShell uit voor niet-administratieve gebruikers of gebruik de Constrained Language-modus om het risico op misbruik te verminderen

Browser- en inloggegevens opschonen

- Vermijd het opslaan van wachtwoorden in browsers; gebruik in plaats daarvan een gespecialiseerde wachtwoordbeheerder.

- Wis de autofill-data en browsercaches regelmatig

- Schakel de autofill-functie voor gevoelige informatie zoals namen, telefoonnummers of adressen uit, vooral op bedrijfsmachines

Regelmatig patchen en updaten

- Zorg ervoor dat browsers, besturingssystemen en alle software up-to-date zijn om de kans op misbruik via bekende kwetsbaarheden te verkleinen

DNS en netwerkfiltering

- Gebruik veilige DNS-filtering en op dreigingsinformatie gebaseerde blokkeerlijsten om verbindingen te voorkomen met NRD’s, bekende C2-servers, malware-afleverdomeinen en de Telegram API’s die voor data-exfiltratie worden gebruikt

E‑mail- en webfiltering

- Implementeer detectie van kwaadaardige bijlagen en links in e‑mailgateways

- Zorg voor browser isolation of sandboxing om het risico op drive-by-downloads door malvertising te verminderen

Gebruikerstraining

- Informeer gebruikers over malvertising, valse software-installatieprogramma’s en browser-scareware-tactieken zoals ClickFix, die vaak worden gebruikt om malware af te leveren

- Waarschuw gebruikers, zodat ze geen PowerShell-scripts activeren of op pop-ups klikken met instructies om computerproblemen ‘op te lossen’

Detectie- en dreigingsjacht

- Let op ongebruikelijke uitgaande verbindingen (naar Telegram of zeldzame domeinen)

- Controleer op ongeautoriseerde toegang tot inloggegevens via browsers

- Controleer op verdachte PowerShell- of process-spawning-activiteiten (bijv. explorer.exe die powershell.exe spawnt)

De Lumma Stealer-respons coördineren

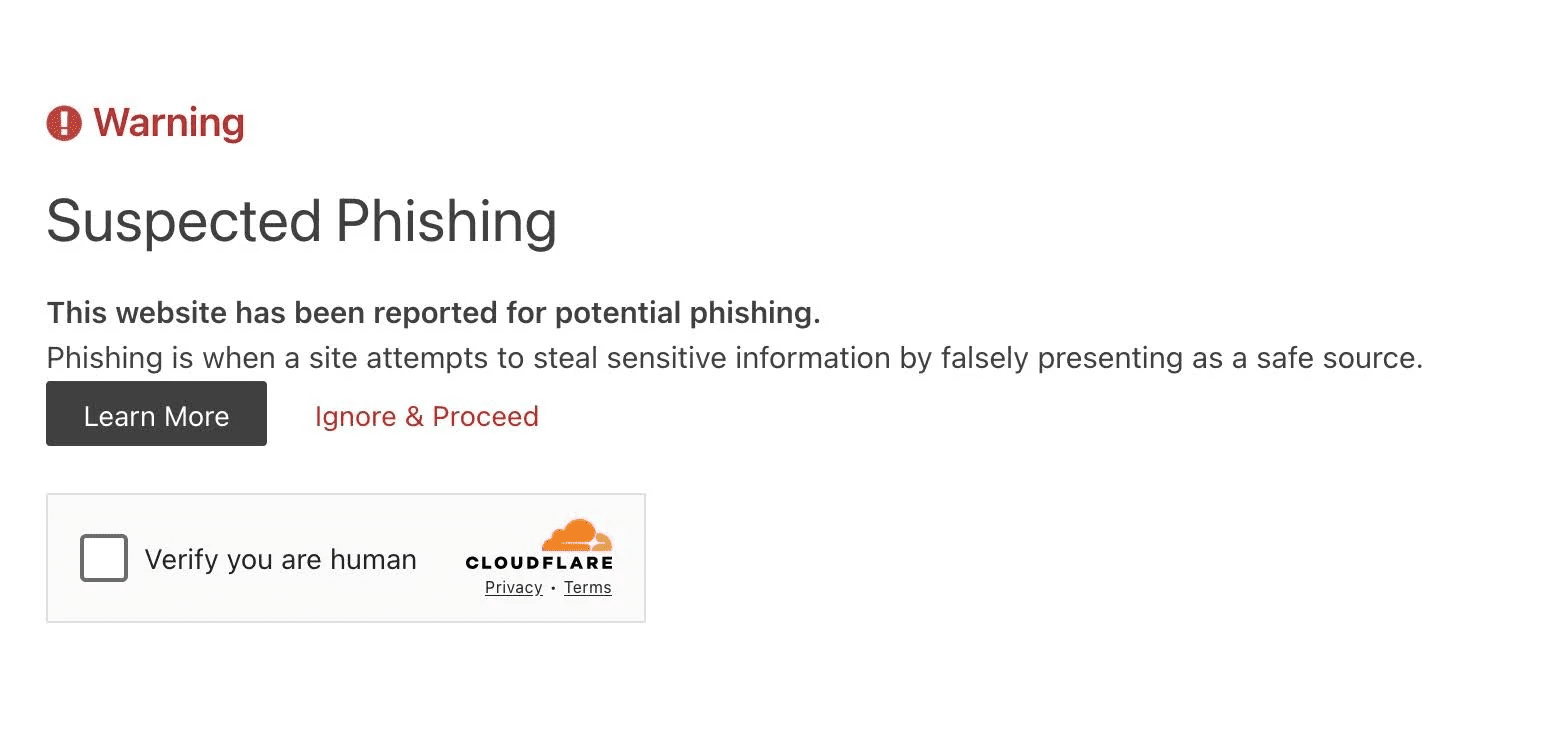

De diensten van Cloudflare beschermen de internet property’s van klanten tegen DDoS en andere aanvallen. Voor de levering van deze bescherming zijn de originele IP-adressen van de klanten van Cloudflare niet noodzakelijkerwijs zichtbaar voor bezoekers aan de website. Lumma Stealer maakte misbruik van deze infrastructuurfunctie van Cloudflare om het oorspronkelijke IP-adres van de server te verbergen dat criminelen gebruikten om bestanden en inloggegevens te verzamelen die door malware waren gestolen. Het Trust and Safety-team van Cloudflare signaleerde herhaaldelijk domeinen die door criminelen werden gebruikt en schorste deze accounts. In februari 2025 werd vastgesteld dat de malware van Lumma de tussenliggende waarschuwingspagina van Cloudflare omzeilde. Dit is een van de maatregelen die Cloudflare inzet om kwaadwillenden te dwarsbomen. Verder voegde Cloudflare de Turnstile-service aan de tussenliggende waarschuwingspagina toe, zodat de malware deze niet kon omzeilen.

De tussenliggende waarschuwingspagina van Cloudflare heeft nu Turnstile-verificatie

Cloudflare speelde een rol bij de ontwrichting door een nieuwe, op Turnstile gebaseerde tussenliggende waarschuwingspagina te plaatsen voorafgaand aan de command- and control-serverdomeinen van kwaadwillende partijen en de Marketplace-domeinen van Lumma. Bovendien ondernam Cloudflare actie tegen de accounts die werden gebruikt om de domeinen te configureren. Wanneer een crimineel misbruik probeert te maken van de naamservices van Cloudflare, maar niet van de registratieservices van Cloudflare, kan hij normaal gesproken de controle over zijn domeinen terugkrijgen door de Start of Authority bij de registratie te wijzigen. Microsoft coördineerde de verwijdering van Lumma’s domeinen met diverse relevante registers om ervoor te zorgen dat de criminelen niet zomaar de naamservers konden wijzigen en zo de controle terug konden krijgen.

Meer informatie over toegang tot de lijst met Lumma Stealer-indicatoren en aanvullende context is te vinden op het Threat Events-platform dat beschikbaar is voor alle Cloudforce One-klanten.