De cyberdreiging voor het Nederlandse bedrijfsleven neemt toe, mede omdat steeds meer aanvallen door hackers gelieerd aan overheden en criminele organisaties worden uitgevoerd. Dat blijkt onder andere uit het Cybersecuritybeeld Nederland 2024 en het Cybersecuritybeeld Nederland 2024 voor ondernemers. Lees hier hoe realtime data-analyses de cyberweerbaarheid helpen te vergroten.

De constante stroom van steeds geavanceerdere cyberaanvallen heeft ervoor gezorgd dat veel IT- en securityprofessionals zich overweldigd en opgebrand voelen. Door de enorme omvang en verfijning van de cyberaanvallen die blijven toenemen, moeten securitymanagers AI en automatisering gaan inzetten om indringers proactief en effectief te kunnen bestrijden. Handmatige processen voldoen niet meer.

Er is echter een fundamentele uitdaging die het vergroten van de cyberweerbaarheid in de weg staat: data. Bij het toepassen van AI en automatisering voor cyberverdediging komen securityteams tot de ontdekking dat ze te veel data en tools hebben om door de bomen nog het bos te kunnen blijven zien. Cloudera’s open data lakehouse kan uitkomst bieden met AI-gebaseerde realtime data-analyses.

Uitdaging cyberdata

Data is zowel het grootste bezit als de grootste uitdaging voor securitymanagers en ‑teams. De uitdaging is niet alleen de hoeveelheid data, maar ook hoe moeilijk het is om deze te beheren en er waardevolle informatie uit te halen. Securityteams worstelen dagelijks met:

- Te veel data: securitytools genereren een overweldigende hoeveelheid logdata, waaronder Domain Name Service (DNS)-records, firewalllogs en meer. Al deze data is belangrijk voor het onderzoeken en opsporen van cyberdreigingen, maar bestaande systemen hebben vaak moeite om deze efficiënt te beheren. Het verwerken van alle data is vaak te traag en/of te duur, wat leidt tot latente reacties en gemiste kansen.

- Te veel tools: een gemiddelde organisatie gebruikt meer dan 40 verschillende tools voor hun cyberverdediging. Elke tool dient een uniek doel, maar analisten moeten vaak jongleren met meerdere interfaces, wat leidt tot gefragmenteerde onderzoeken. Ook vertraagt het handmatige proces van het wisselen tussen tools hun werk, waardoor ze afhankelijk zijn van rudimentaire methoden om hun bevindingen bij te houden.

- Ongestructureerde data niet klaar voor analyse:Zelfs als securityteams uiteindelijk alle logdata hebben verzameld, is deze zelden in een formaat dat klaar is voor de analyse. Cyberlogs zijn vaak ongestructureerd of semi-gestructureerd, waardoor het moeilijk is om er inzichten uit te halen. Het resultaat is dat data-analisten kostbare tijd en middelen verspillen aan het normaliseren, opschonen en voorbereiden van data voor onderzoek.

Cloudera’s Open Data Lakehouse

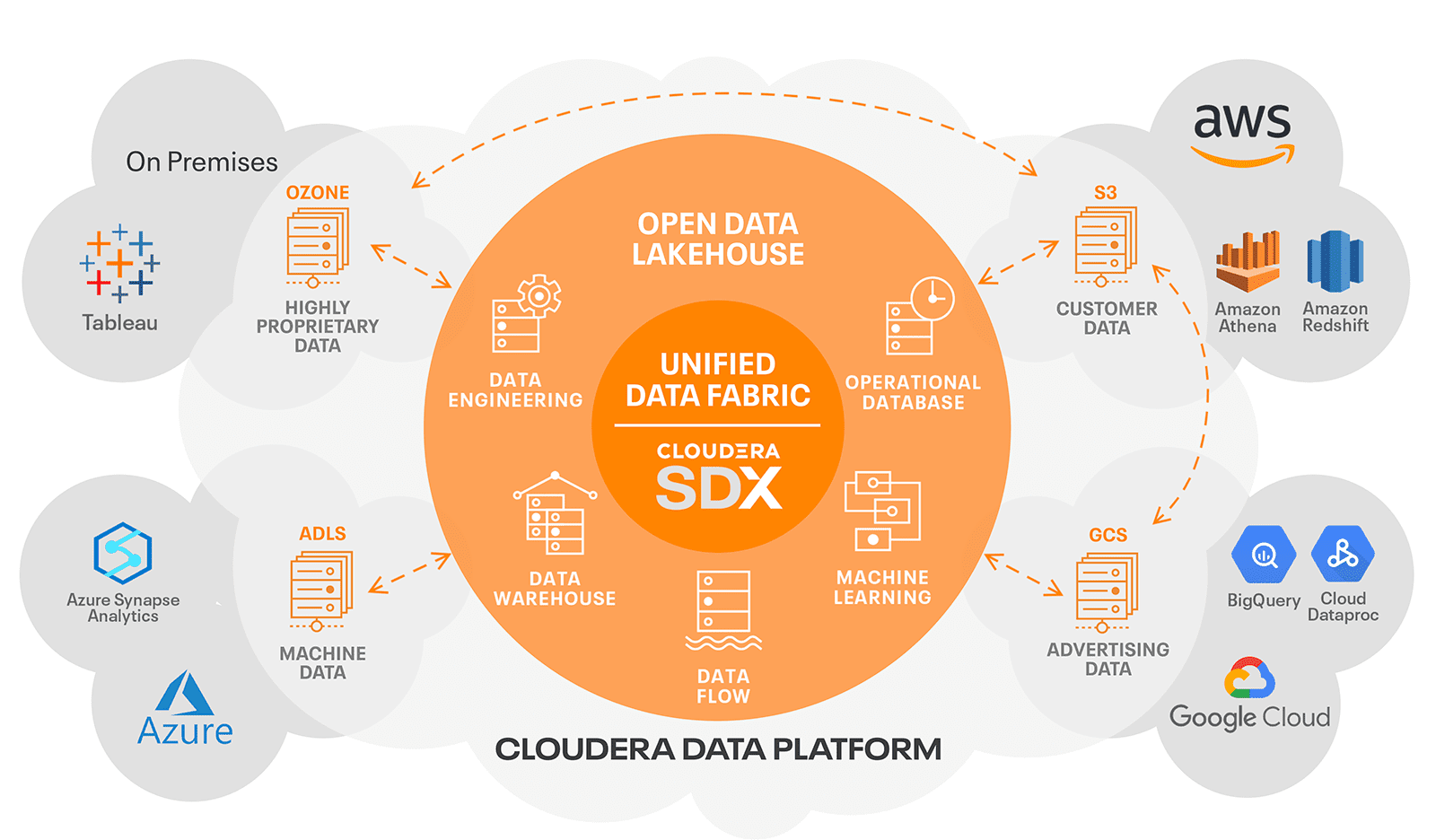

Cloudera biedt een oplossing voor genoemde uitdagingen met zijn open data lakehouse. Die combineert de flexibiliteit en schaalbaarheid van data lake opslag met data warehouse functionaliteit, om het beheer van logdata te integreren en te vereenvoudigen. Door datasilo’s af te breken en logdata van meerdere bronnen te integreren, krijgen securityteams realtime analytics om snel te reageren op cyberdreigingen.

Samenvattend biedt Cloudera’s Open Data Lakehouse de volgende functionaliteit:

- Eén uniform systeem: Cloudera’s open data lakehouse consolideert alle kritieke logdata in één systeem. Door Apache Iceberg te gebruiken, een open tabelformaat ontworpen voor snelle analyses op enorme hoeveelheden data, kunnen securityteams toegang krijgen tot alle data en zowel sneller als efficiënter onderzoeken uitvoeren. Of ze nu data van vandaag of jaren geleden moeten opvragen, het systeem kan worden opgeschaald of afgeschaald voor alle behoeften.

- Geoptimaliseerd voor analyses:Iceberg-tabellen zijn ontworpen om data-analyses sneller en effectiever te leveren. Met flexibele schema’s en partitionering kunnen Iceberg-tabellen schalen om petabytes aan data te verwerken, terwijl logs worden gecomprimeerd om opslagkosten te besparen. De metadata-gestuurde aanpak zorgt voor snelle queryplanning, zodat securityteams niet te maken krijgen met trage processen wanneer ze snelle antwoorden nodig hebben.

- Veilige en beheerde data:Cloudera Shared Data Experience (SDX) integreert security en governance in elke stap. Cyberlogs bevatten vaak gevoelige data over gebruikers, netwerken en onderzoeken, dus is het belangrijk om deze informatie te beschermen en er tegelijkertijd voor te zorgen dat geautoriseerde teams er veilig toegang toe hebben en deze kunnen delen.

- Streaming pipelines voor realtime inzichten:hoewel het open data lakehouse een basis biedt voor analyses, zijn het de data pipeline-functies van Cloudera die ruwe, ongestructureerde cyberlogs transformeren in geoptimaliseerde Iceberg-tabellen. Met Cloudera Data Flow en Cloudera Stream Processing kunnen teams logdata in realtime filteren, parseren, normaliseren en verrijken, zodat ze altijd werken met schone, gestructureerde data die klaar is voor analyses.

- Naadloze integratie:Cloudera’s open data lakehouse integreert met een breed scala aan tools, zodat onderzoekers en data-scientists hun favoriete tools kunnen inzetten. Van drag-and-drop interfaces in Cloudera Data Visualization tot geavanceerde machine learning modellen voor anomaliedetectie, de mogelijkheden zijn eindeloos. Bovendien kan men met Iceberg’s combinatie van interoperabiliteit en open standaarden de beste tool voor elke klus kiezen.

Realtime detectie van cyberdreigingen met Iceberg

Data van cyberlogs is enorm en evolueert voortdurend. In veel traditionele systemen kan queryplanning net zo lang duren als het uitvoeren van de query zelf. Iceberg maakt queryplanning efficiënter door alle tabelmetadata op te slaan, inclusief partitionering en bestandslocaties, op een manier die eenvoudig te gebruiken is voor query-engines. Dit zorgt ervoor dat grote en continu evoluerende tabellen beheersbaar blijven, waardoor securityteams in realtime bedreigingsdetectie en onderzoeksworkflows kunnen uitvoeren zonder vast te lopen door inefficiënte queryplanningsprocessen.

Bovendien, naarmate de cyberdreigingen evolueren, moeten ook de systemen en processen die worden gebruikt om ze te detecteren en erop te reageren, evolueren. Iceberg stelt teams in staat om schema’s, partitionering en verrijkingsprocessen on the fly aan te passen zonder tabellen te hoeven herschrijven. Versiebeheer met Iceberg-snapshots maakt het eenvoudig om een eerdere staat van de tabel te reproduceren, zodat securityteams altijd toegang hebben tot de historische context, zonder meerdere kopieën van de data te hoeven beheren en onderhouden.

AI-aangedreven cybersecurity

Cloudera bereid securityteams ook voor op de toekomst van AI-gestuurde cybersecurity. Met behulp van ingebouwde generatieve AI-tools, zoals de SQL AI Assistant, kunnen analisten snel SQL-query’s schrijven om de benodigde antwoorden te extraheren. Van het automatiseren van routinetaken tot het bouwen van chatbots voor incidentensamenvattingen, de AI-mogelijkheden van Cloudera maken cybersecurity efficiënter, terwijl alle data veilig en onder controle blijft.

Door data van cyberlogs te verenigen in een schaalbare en veilige omgeving en geschikt te maken voor analyses, stelt Cloudera’s open data lakehouse securityteams in staat cyberdreigingen een stap voor te blijven. Dankzij een naadloze integratie met veel securitytools, flexibele en kosteneffectieve opslag en ingebouwde AI-mogelijkheden, stelt Cloudera verdedigers in staat hun organisaties te beschermen met realtime en voorspellende inzichten die hen helpen gelijke tred te houden met cyberdreigingen.