Tycoon 2FA Phishing-as-a-Service (PhaaS) is bijgewerkt om het voor securityoplossingen moeilijker te maken om te controleren op schadelijke intentie en om de bijbehorende webpagina’s te inspecteren, volgens onderzoekers van Barracuda. De bevindingen laten zien dat PhaaS-ontwikkelaars aanzienlijk investeren in het bouwen van geavanceerde toolsets en templates waarmee cyberaanvallers detectie proberen te omzeilen en waarmee ze snel complexe en doelgerichte phishingcampagnes kunnen opzetten.

Volgens de onderzoekers van Barracuda werd in 2024 bij ongeveer 30% van de pogingen om inloggegevens te stelen gebruikgemaakt van PhaaS en zal dit naar verwachting dit jaar stijgen tot 50%.

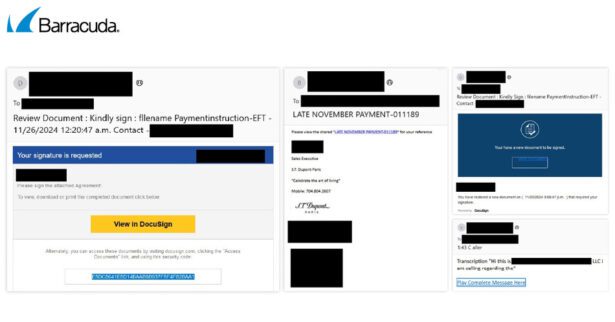

Met Tycoon 2FA kunnen aanvallers tweefactorauthenticatie (2FA) securitymaatregelen onderscheppen en omzeilen door sessiecookies van Microsoft 365 te verzamelen en te misbruiken. Begin november 2024 merkten de onderzoekers een toename van het gebruik van een nieuwe versie van Tycoon 2FA die gebruikmaakt van een reeks geavanceerde tactieken om detectie en analyse te belemmeren.

Daarbij gaat het onder andere om:

- Het gebruik van legitieme – mogelijk gecompromitteerde – e‑mailaccounts om aanvallen uit te voeren;

- Speciaal ontworpen broncode om analyse van webpagina’s te verhinderen;

- Technieken die geautomatiseerde securityscripts en ‑tools blokkeren die worden gebruikt om vast te stellen of webpagina-code kwaadaardig is, zoals het penetratietestprogramma ‘Burp’. Als zulke tools worden gedetecteerd, wordt de gebruiker omgeleid naar een lege pagina, zodat verdere analyse niet mogelijk is.

- Detecteren en blokkeren van toetscombinaties of snelkoppelingen die vaak door programmeurs of securityteams worden gebruikt om webpagina’s te inspecteren. Zo wordt het moeilijker voor analisten om de webpagina te checken op verdachte code, browsergeschiedenis, etc.

- Uitschakelen van het rechtsklikmenu, dat de ware intentie van webpagina’s kan onthullen;

- Voorkomen dat gebruikers tekst van de webpagina kopiëren voor offline analyse.

“Phishing heeft zich ontwikkeld tot een complexe en geavanceerde aanvalsmethode waarbij steeds meer middelen worden ingezet”, zegt Deerendra Prasad, Associate Threat Analyst bij Barracuda. “PhaaS-groepen spelen een sleutelrol in dit nieuwe ecosysteem en we verwachten dat hun rol zal toenemen. We hebben gezien dat Tycoon 2FA de afgelopen maanden is gebruikt bij tal van phishingcampagnes en we verwachten dat aanvallers hun methoden blijven verfijnen om traditionele securitymaatregelen te omzeilen en diepere analyses te voorkomen. Het is essentieel om flexibele en innovatieve, meerlaagse verdediging te implementeren en te zorgen voor een sterke securitycultuur om deze steeds veranderende dreiging voor te blijven.”

Lees de blog voor meer informatie: https://blog.barracuda.com/2025/01/22/threat-spotlight-tycoon-2fa-phishing-kit