Onderzoekers van Barracuda hebben een nieuwe generatie QR-code phishing (‘Quishing’) ‑aanvallen geïdentificeerd met technieken die zijn ontworpen om traditionele securitytools te omzeilen. Daarbij gaat het onder andere om QR-codes die zijn opgebouwd uit ASCII/Unicode-teksttekens in plaats van de bekende statische ‘blokjes’ afbeelding. Ook worden zogenaamde ‘Blob’ (Binary Large Object) Universal Resource Identifiers (URI’s) gebruikt om phishing-links te bouwen die moeilijk te detecteren zijn. De onderzoekers hebben (nog) geen gevallen gezien waarbij beide technieken tegelijkertijd werden gebruikt.

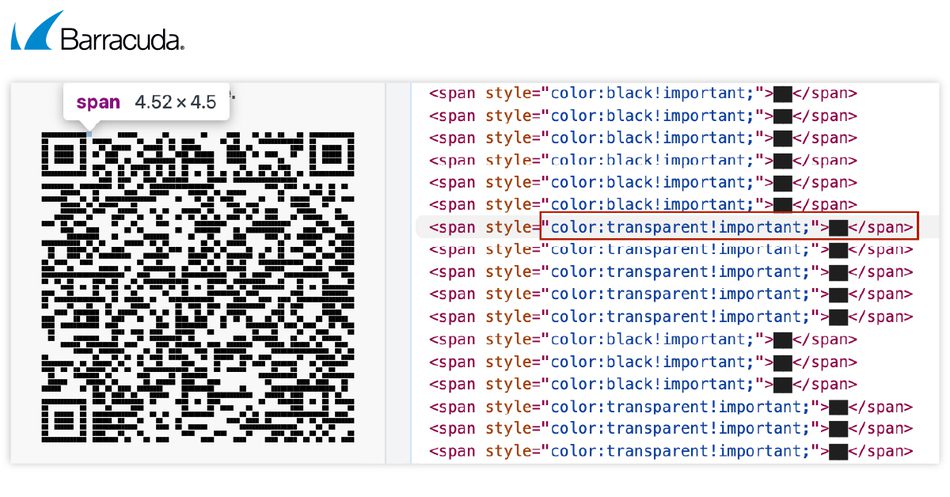

De ontdekking van deze techniek onderstreept nog eens de risico’s van QR-code phishing en de noodzaak voor effectieve bescherming tegen dit soort aanvallen. De nu door Barracuda ontdekte QR-codes zijn gemaakt met ASCII/Unicode-tekens en zien er in een e‑mailbericht hetzelfde uit als een traditionele QR-code. Ze kunnen dus ook door gebruikers met hun telefoon gescand worden om bijvoorbeeld een website te openen. Detectiesystemen die alleen standaard QR-afbeeldingen scannen zullen die ASCII QR-codes echter niet als zodanig herkennen. Dit betekent dat deze securitytools niet kunnen zien of er een kwaadaardige link achter schuil gaat en dat ze deze dus ook niet zullen blokkeren.

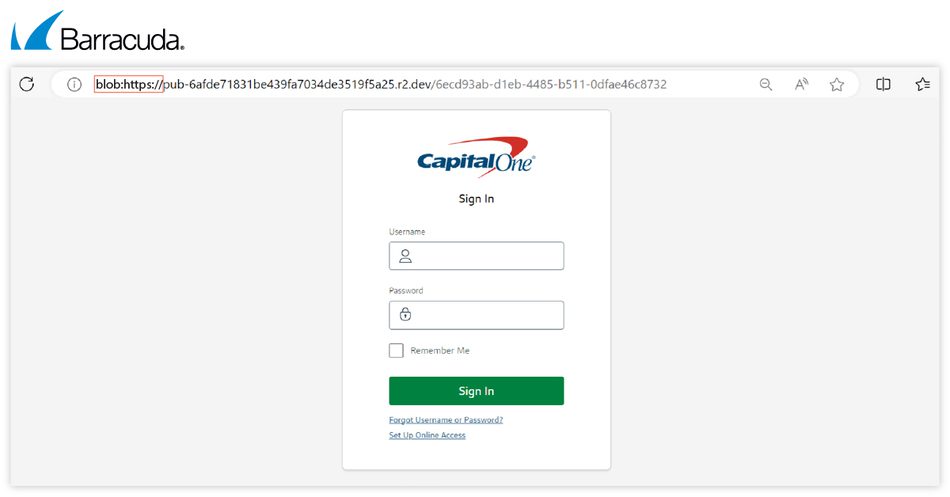

Ook met ‘Blob’ URI’s proberen aanvallers detectie te omzeilen, omdat zo’n Blob URI geen gegevens van externe URL’s laadt. Daardoor zullen traditionele URL-filter- en scantools de inhoud van deze URI’s in eerste instantie mogelijk niet als schadelijk herkennen. Blob URI’s zijn ook moeilijk op te sporen en te analyseren, omdat ze dynamisch worden aangemaakt en snel kunnen verlopen.

“QR-code phishing-aanvallen nemen toe en terwijl securitytools worden aangepast om deze te detecteren en te blokkeren, zullen de aanvallers vervolgens proberen om nieuwe technieken in te zetten”, zegt Ashitosh Deshnur, Threat Analyst bij Barracuda. “Bij traditionele QR-code-aanvallen plaatsen de aanvallers schadelijke links in een afbeelding van een QR-code. Securitytools scannen die afbeelding op bekende schadelijke links en blokkeren deze. De nieuwe generatie QR-code phishing-technieken probeert dit te omzeilen door het ofwel onmogelijk te maken voor op afbeeldingen gebaseerde securityscantools om de QR-code te lezen, of door het moeilijker te maken voor detectiesystemen om schadelijke inhoud te identificeren en te blokkeren.”

QR-code phishing-aanvallen vormen een groeiende dreiging voor organisaties. Nu deze aanvallen steeds geavanceerder worden, is het essentieel om meerlaagse verdedigingsstrategieën te implementeren, bij voorkeur op basis van AI, om nieuwe en opkomende dreigingen te detecteren, sterke toegangs- en verificatiecontroles in te stellen, medewerkers te trainen en een sterke securitycultuur te bevorderen.

Lees voor meer informatie deze blog.