Cybercriminelen maken misbruik van legitieme URL-beveiligingsdiensten om schadelijke URL’s in phishing-e-mails te verbergen. Sinds medio mei 2024 hebben onderzoekers van Barracuda phishing-aanvallen waargenomen waarbij gebruik werd gemaakt van drie verschillende URL-beveiligingsdiensten om phishing URL’s te verbergen. Deze diensten worden aangeboden door betrouwbare, legitieme merken. Tot nu toe zijn deze aanvallen gericht geweest op honderden bedrijven, mogelijk meer.

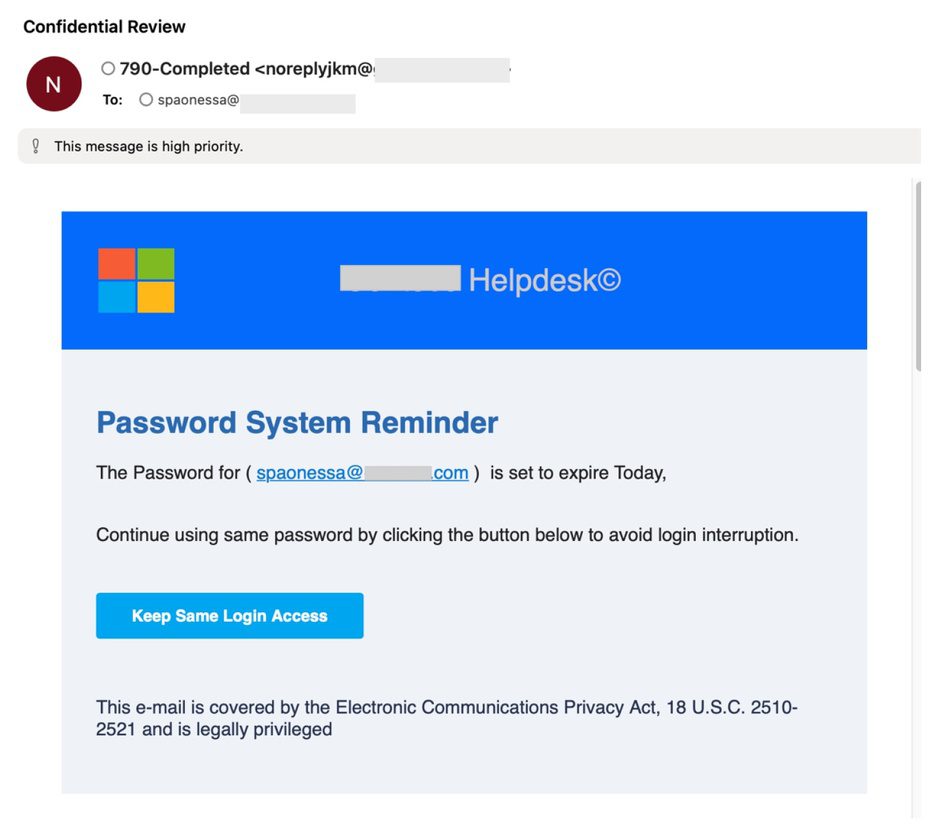

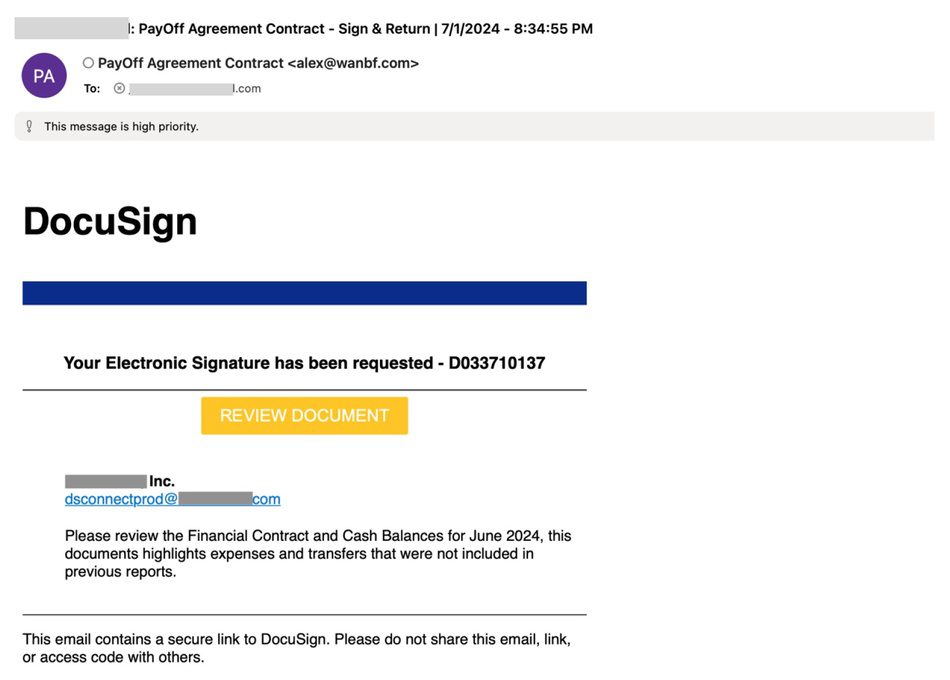

URL-beveiligingsdiensten werken door de URL-links in e‑mails te kopiëren, deze te herschrijven en vervolgens het origineel in de herschreven URL in te sluiten. Wanneer de ontvanger van de e‑mail op de link klikt, wordt eerst de oorspronkelijke URL gescand. Pas als die scan goed is, wordt de gebruiker doorgestuurd naar de URL. Bij de waargenomen aanvallen werden gebruikers echter omgeleid naar phishingpagina’s die bedoeld waren om gevoelige informatie te stelen.

Volgens de onderzoekers van Barracuda is het waarschijnlijk dat de aanvallers in eerste instantie toegang kregen tot de URL-beveiligingsdiensten na het compromitteren van de accounts van legitieme gebruikers. Zodra de aanvallers een e‑mailaccount hadden overgenomen, konden ze zich voordoen als de eigenaar en hun e‑mailcommunicatie infiltreren en onderzoeken. Dit is wel bekend als business email compromise (BEC) of het kapen van email conversaties. Koppelingen in e‑mails die aan het account waren gekoppeld, of in de e‑mailhandtekening van de gebruiker, lieten zien of er een URL-beveiligingsdienst werd gebruikt en welke.

Door vervolgens het gecompromitteerde account te gebruiken om zichzelf een phishing e‑mail te sturen met hun schadelijke link, verkregen de aanvallers de URL voor URL-bescherming die ze nodig hadden voor hun phishingcampagnes.

“Met deze creatieve tactiek kunnen aanvallers detectie omzeilen, terwijl het misbruiken van vertrouwde, legitieme securitymerken betekent dat ontvangers zich waarschijnlijk veiliger voelen en op de schadelijke link klikken”, zegt Saravanan Mohankumar, Manager, Threat Analyst bij Barracuda. “De provider van URL-beveiligingsdienst kan mogelijk niet valideren of de omleidings-URL wordt gebruikt door een klant of door een indringer die het account heeft overgenomen. Phishing is een risicovolle en vaak succesvolle dreiging en cybercriminelen zullen hun tools en technieken blijven ontwikkelen. Securityteams moeten voorbereid zijn.”

Barracuda adviseert een meerlaagse, AI-gestuurde securityaanpak, die afwijkende of onverwachte activiteiten kan detecteren en blokkeren, hoe complex ook. Deze securitymaatregelen moeten aangevuld worden met regelmatige security awareness trainingen voor medewerkers, over de nieuwste dreigingen en hoe ze deze kunnen herkennen en melden.

Kijk hier voor meer informatie.