Sophos heeft vandaag zijn jaarlijkse Sophos Threat Report 2024 gepubliceerd, met meer informatie over “Cybercrime on Main Street” en de grootste bedreigingen waarmee kleine en middelgrote ondernemingen (organisaties met 500 werknemers of minder) worden geconfronteerd. Volgens het rapport waren in 2023 bijna 50% van de malwaredetecties voor kmo’s keyloggers, spyware en stealers die aanvallers gebruiken om data en inloggegevens te stelen. De gestolen informatie wordt vervolgens door de aanvallers gebruikt om ongeoorloofde toegang op afstand te krijgen, slachtoffers af te persen, ransomware te verspreiden, enz.

Het rapport analyseert ook initial access brokers (IAB’s) – criminelen die gespecialiseerd zijn in het inbreken in computernetwerken. Uit het rapport blijkt dat IAB’s gebruikmaken van het dark web om réclame te maken voor hun mogelijkheden en diensten om in kmo-netwerken in te breken of kant-en-klare toegang te verkopen tot kmo’s die ze al hebben gekraakt.

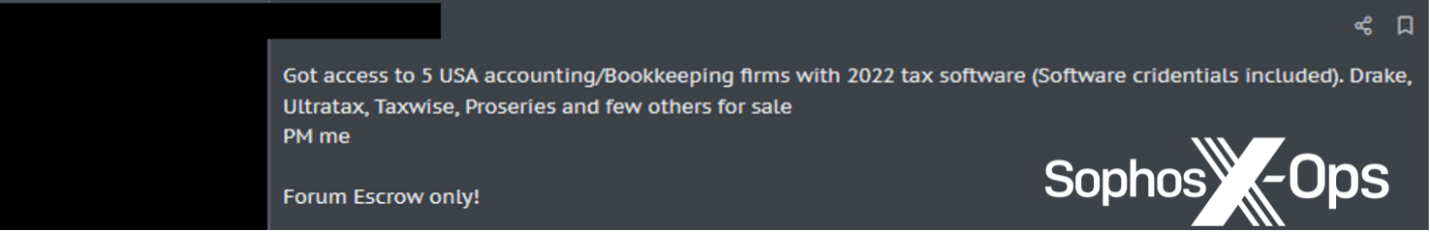

Boven: Ontdekt door Sophos X‑Ops: een voorbeeld van een post op een forum van het dark web waarin réclame wordt gemaakt voor toegang tot een klein Amerikaans boekhoudkantoor. Andere voorbeelden van advertenties op forums van cybercriminelen die zich richten op kmo’s, per sector en per land, staan in het Sophos Threat Report 2024.

“De waarde van ‘data’ als betaalmiddel is exponentieel toegenomen onder cybercriminelen, en dit is met name het geval voor kmo’s, die de neiging hebben om slechts één dienst of softwareapplicatie per functie te gebruiken voor hun hele activiteit. Aanvallers gebruiken bijvoorbeeld een infostealer op het netwerk van hun doelwit om inloggegevens te stelen en vervolgens het wachtwoord van de boekhoudsoftware van het bedrijf te bemachtigen. Ze kunnen dan toegang krijgen tot de financiële gegevens van het bedrijf en eventueel geld naar hun eigen rekeningen doorsluizen,” zegt Christopher Budd, director of Sophos X‑Ops research bij Sophos. “Er is een reden waarom meer dan 90% van alle cyberaanvallen die in 2023 aan Sophos werden gemeld, betrekking had op diefstal van data of inloggegevens, ongeacht of het nu ging om ransomware-aanvallen, data-afpersing, ongeoorloofde toegang op afstand of gewoon diefstal van gegevens.”

Ransomware is nog steeds de grootste cyberbedreiging voor kmo’s

Hoewel het aantal ransomware-aanvallen tegen kmo’s gestabiliseerd is, is het nog steeds de grootste cyberbedreiging voor kmo’s. Van alle kmo-gevallen die werden behandeld door het Sophos Incident Respons (IR) team, dat organisaties helpt die actief worden aangevallen, was LockBit de ransomwarebende die de grootste ravage aanrichtte. Akira en BlackCat staan respectievelijk op de tweede en derde plaats. De kmo’s die in het rapport worden bestudeerd werden ook geconfronteerd met aanvallen van oudere en minder bekende ransomware, zoals BitLocker en Crytox.

Volgens het rapport blijven ransomware-operators hun ransomware-tactieken veranderen. Dit omvat het gebruik van versleuteling op afstand en het aanvallen van managed service providers (MSP’s). Tussen 2022 en 2023 steeg het aantal ransomware-aanvallen waarbij er sprake was van versleuteling op afstand met 62%. Aanvallers maken in dit geval gebruik van een onbeheerd apparaat op de netwerken van organisaties om bestanden op andere systemen in het netwerk te versleutelen.

Daarnaast reageerde het Managed Detection and Response (MDR) team van Sophos op vijf gevallen waarbij kleine bedrijven waren betrokken die werden aangevallen via een exploit in de remote monitoring and management (RMM)-software van hun MSP’s.

Aanvallers verscherpen hun Social Engineering en Business Email Compromise (BEC) aanvallen

Volgens het rapport van Sophos waren Business Email Compromise (BEC) aanvallen het op één na hoogste type aanvallen dat Sophos IR in 2023 aanpakte.

Deze BEC-aanvallen en andere social engineering-campagnes worden steeds complexer. In plaats van gewoon een e‑mail met een kwaadaardige bijlage te sturen, vallen aanvallers hun doelwitten nu eerder aan door e‑mails heen en weer te sturen of zelfs door hen te bellen.

In een poging om de traditionele tools voor spampreventie te omzeilen, experimenteren aanvallers nu met nieuwe formaten voor hun kwaadaardige content, waarbij ze afbeeldingen toevoegen die kwaadaardige code bevatten of door kwaadaardige bijlagen te verzenden in OneNote of archiefformaten. In een van de gevallen die Sophos onderzocht, stuurden de aanvallers een PDF-document met een wazige, onleesbare miniatuur van een zogenaamde factuur. De downloadknop bevatte een link naar een kwaadaardige website.

Lees het Sophos Threat Report 2024 voor meer informatie over deze en andere vormen van cybercriminaliteit gericht op kmo’s: Cybercrime on Main Street op Sophos.com.